Le autorità statunitensi hanno chiuso un noto sito web che, a fronte della stipula di una sorta di abbonamento, quindi dietro compenso, forniva le credenziali per l’accesso agli account personali di altri utenti.

Le vittime erano spesso inconsapevoli dell’accaduto: Leakedsource – questo il nome del sito – di fatto garantiva l’accesso ai database degli utenti, “rastrellati” online a seguito di attacchi informatici, fornendo username e password in chiaro.

Ricchissimo l’archivio di Leakedsource che consentiva di ficcare il naso negli affari altrui, facilitava il lavoro degli spammer e aiutava i criminali informatici nella realizzazione di altri attacchi mirati: si calcola che nei database del sito fossero presenti oltre 3,1 miliardi di record, corrispondenti ad altrettanti account utente compromessi.

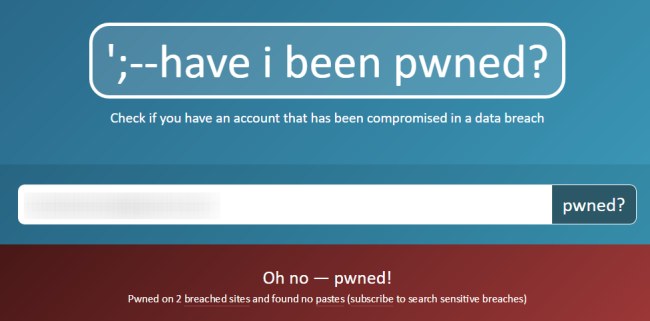

Tra i promotori dell’azione nei confronti di Leakedsource sembra esserci anche Troy Hunt, ricercatore che gestisce personalmente il sito Have i been pwned.

Diversamente rispetto a Leakedsource, Have i been pwned non pubblica in chiaro alcun nome utente e password. Viceversa, il servizio aiuta gli utenti a scoprire se il loro account fosse stato in qualche modo violato.

Have i been pwned raccoglie i database sottratti nei vari attacchi ma non li espone mai pubblicamente.

Ciò significa che digitando il proprio nome utente o il proprio indirizzo email nella home page di Have i been pwned, si può verificare se i dati di accesso al corrispondente account fossero stati sottratti nell’ambito di qualche aggressione (sferrata nei confronti dei gestori dei vari servizi online).

Nel caso in cui Have i been pwned dovesse riportare il messaggio “Oh no, pwned“, il consiglio è quello di modificare immediatamente le credenziali di accesso per i servizi indicati.

Da non dimenticare, le regole base per la scelta e l’utilizzo delle password:

– Gestione password: come farlo in sicurezza

– Memorizzare password e gestirle in sicurezza

/https://www.ilsoftware.it/app/uploads/2023/05/img_14969.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/wp_drafter_475511.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/amazon-blink-outdoor-2025.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/ragazza-usa-smartphone.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/CVE-program-logo.jpg)