A maggio 2025, stando a quanto riportato da Google, diverrà obbligatorio l’utilizzo della nuova versione delle Play Integrity API, un componente di sistema per i terminali Android che si occupa di rilevare l’utilizzo di versioni potenzialmente modificate delle app, di dispositivi sottoposti a rooting, di device non affidabili. Quando un utente interagisce con un’app, questa può invocare l’API Play Integrity per verificare l’affidabilità del dispositivo e dell’applicazione stessa. Google Play restituisce una risposta criptata che indica se il dispositivo e il file binario dell’app sono considerati attendibili. A seconda del responso ricevuto, l’app può decidere se mostrare un avviso all’utente, se proseguire con l’esecuzione o, viceversa, chiudersi.

Play Integrity API è un mastino messo a guardia della sicurezza dei dispositivi Android

Come emerge dalla documentazione di Android, soltanto le app scaricate dal Play Store e non, ad esempio, quelle caricate manualmente sul dispositivo con un’attività di sideloading APK possono accedere all’attestazione prodotta da Play Integrity API.

L’obiettivo di Google è consente agli sviluppatori di applicazioni che gestiscono dati personali, riservati e sensibili, di accertare che il dispositivo dell’utente sia sicuro. Evitando di esporre le informazioni a rischi di furto e scongiurando eventuali aggressioni che possono avere conseguenze economiche oppure sul piano dell’integrità dei dati.

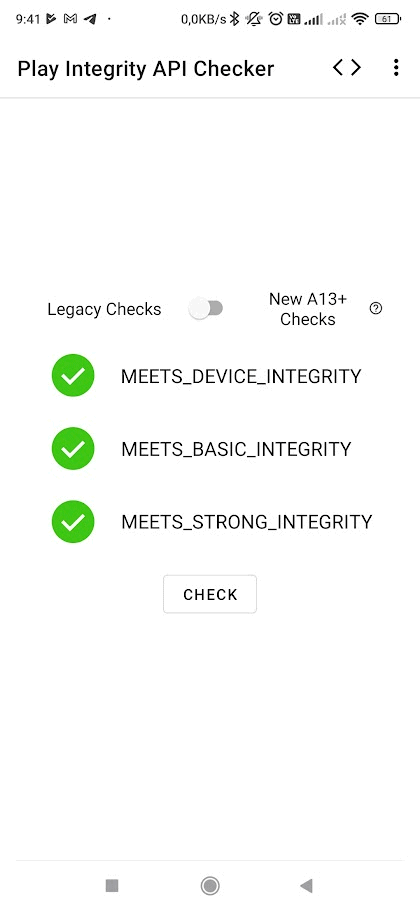

Play Integrity API fornisce diversi esiti relativi all’integrità:

- meets-strong-integrity: Il dispositivo ha ricevuto aggiornamenti di sicurezza recenti ed è considerato sicuro.

- meets-basic-integrity: Il dispositivo è riconosciuto, ma non può garantire la sicurezza totale.

- meets-device-integrity: Indica che il dispositivo ha superato soltanto alcuni controlli di sicurezza.

Questa applicazione non ufficiale permette di forzare l’ottenimento del responso di Play Integrity API, in modo da verificare lo stato del proprio dispositivo Android.

Quando le app Android non si avviano più

Gli sviluppatori delle app bancarie (online banking), delle applicazioni che effettuano transazioni finanziarie o che comunque gestiscono dati strettamente riservati, hanno iniziato ad abbracciare Play Integrity API. Così, iniziano ad arrivare le prime segnalazioni di app Android che non si avviano più normalmente e che, nel casi migliori, mostrano avvisi dal contenuto variabile.

Se il dispositivo fosse sottoposto a rooting, buona parte delle applicazioni non si avviano. In alcuni casi, addirittura, iniziano a richiedere la rimozione di app non installate dal Play Store. Le Play Integrity API, infatti, sono in grado di recuperare anche questa informazione.

Senza andare all’estero, la stessa app IO di pagoPA mostra il messaggio “Il tuo dispositivo non supporta Documenti su IO” quando l’applicazione risultasse in esecuzione in un ambiente Android non considerato sicuro e affidabile, sulla base del report fornito da Play Integrity API.

Le proteste di GrapheneOS e la reazioni degli utenti

GrapheneOS è un sistema operativo mobile open source derivato da Android, progettato con un focus primario sulla sicurezza e sulla privacy. Si rivela utile in molteplici scenari, soprattutto per aggiornare Android con una ROM personalizzata allorquando il dispositivo non fosse più supportato dal produttore (mancato rilascio delle patch di sicurezza).

Gli sviluppatori hanno duramente criticato l’integrazione delle Play Integrity API sostenendo che si tratta di una scelta che limita la libertà degli utenti e mette al tappeto la concorrenza (ad esempio tagliando fuori gli store Android alternativi).

Per questo motivo, GrapheneOS consiglia l’uso dell’attestazione hardware e non delle Play Integrity API. Secondo gli sviluppatori della nota versione derivata di Android, le applicazioni dovrebbero adottare l’attestazione hardware per supportare sistemi sicuri come GrapheneOS, piuttosto che imporre l’uso esclusivo di sistemi con licenza Google. Gli sviluppatori hanno la responsabilità di garantire la sicurezza senza discriminare gli utenti di sistemi operativi alternativi, specialmente quando questi forniscono miglioramenti significativi in termini di sicurezza.

Su Reddit è spuntato anche un thread che fornisce indicazioni dettagliate su come superare le verifiche utilizzando terminali Android sottoposti a rooting con Magisk.

/https://www.ilsoftware.it/app/uploads/2025/02/play-integrity-api-android.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/flux_image_475352_1744787408.jpeg)

/https://www.ilsoftware.it/app/uploads/2025/01/2-11.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/riavvio-android-automatico-play-services.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/wp_drafter_475247.jpg)