/https://www.ilsoftware.it/app/uploads/2024/09/phishing-notifica-github-malware.jpg)

Nell’ultimo periodo, anche gli sviluppatori software che si servono di GitHub sono bersagliati da notifiche espressamente create da parte di criminali informatici per diffondere malware e rubare dati personali o riservati. Immaginate di aver pubblicato su GitHub un vostro repository. Com’è noto, gli utenti possono inviare un Issue ovvero segnalare un problema con il codice pubblicato online. L’Issue è di norma inviato tramite email sotto forma di notifica.

Ian Spence mette in guardia gli altri sviluppatori facendo presente che gli aggressori si stanno facendo più furbi. L’incidente che racconta è un vero e proprio esempio di phishing ai danni dei programmatori che si avvalgono dei benefici di GitHub.

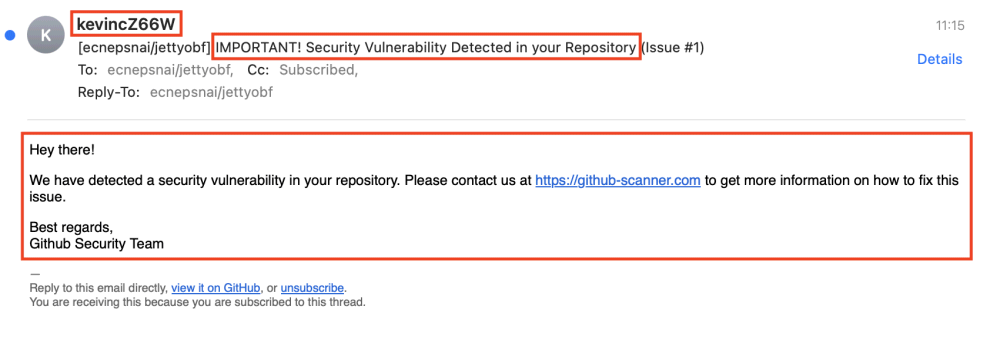

La struttura della notifica GitHub che invita ed eseguire azioni pericolose

Gli aggressori sono costantemente alla ricerca di nuovi strumenti per prendere di mira professionisti e aziende. Questa volta, gruppi di malintenzionati si stanno adoperando per inviare notifiche tramite GitHub ai gestori dei corrispondenti repository.

Come accennato in apertura, non fanno altro che aprire un nuovo Issue e inserire un messaggio simile al seguente: “abbiamo rilevato una vulnerabilità di sicurezza nel tuo repository. Contattaci su (…) per ottenere maggiori informazioni su come risolvere questo problema“.

A una prima occhiata in molti possono dare credito a questo tipo di comunicazioni: in primis perché arrivano direttamente dai server GitHub, per secondo perché superano tutti i filtri antivirus e antispam. L’Issue è poi eliminato dagli stessi aggressori utilizzando gli strumenti forniti da GitHub.

La presenza di un link malevolo

Seguendo un dominio che contiene al suo interno la parola “GitHub”, i più frettolosi potrebbero cadere nella trappola. Tuttavia, per chi è uno sviluppatore ed è avvezzo a interfacciarsi con questi tentativi di truffa, la situazione dovrebbe apparire subito chiara.

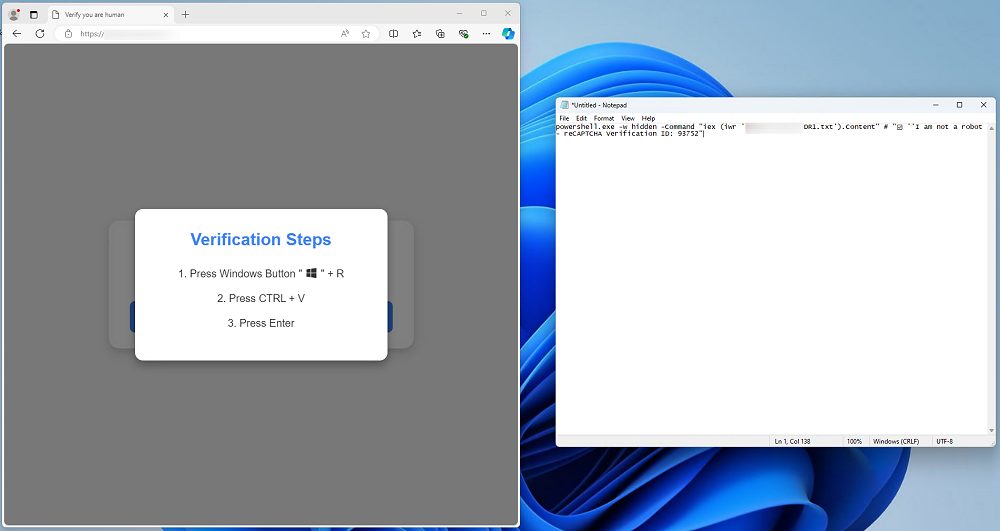

Spence racconta, infatti, che il sito di destinazione contiene un falso CAPTCHA: alla pressione del tasto “I’m not a robot“, l’applicazione Web copia del codice arbitrario negli appunti del sistema operativo.

Un successivo messaggio prova a indurre gli utenti a premere la combinazione di tasti Windows+R in ambiente Windows e a utilizzare CTRL+V per incollare ed eseguire il codice precedentemente copiato negli appunti.

Se malauguratamente l’utente dovesse premere Invio o cliccare il pulsante OK nella finestra Esegui di Windows, aprirà le porte a un’infezione malware, nel complesso ben congegnata. Viene infatti richiamato PowerShell per scaricare ed eseguire il codice malevolo da un server remoto sotto il controllo degli aggressori.

Tecnici e sviluppatori dovrebbero riconoscere subito l'”odore di bruciato” ma la tecnica che fa leva su una notifica GitHub rappresenta un nuovo filone di attacco che non è possibile ignorare.

Credit immagine in apertura: iStock.com – Just_Super

/https://www.ilsoftware.it/app/uploads/2025/03/privatevpn-estero-300x120.webp)

/https://www.ilsoftware.it/app/uploads/2025/03/ILSOFTWARE-3-3.jpg)

/https://www.ilsoftware.it/app/uploads/2023/07/4-30.jpg)

/https://www.ilsoftware.it/app/uploads/2025/03/donna-con-computer-in-giardino.jpg)