Con la diffusione della tecnologia Internet of Things (IoT), i dispositivi connessi stanno diventando sempre più “gettonati” in ambito industriale, professionale e privato. Questi dispositivi intelligenti, come termostati, telecamere di sicurezza, luci smart ed elettrodomestici connessi, concorrono a offrire un livello di automazione impensabile in passato. Tuttavia, l’aumento del numero di dispositivi IoT ha portato anche a una maggiore preoccupazione per la sicurezza delle reti e dei dati. La novità è che uno strumento antimalware come Microsoft Defender diventa adesso in grado di analizzare anche il firmware dei dispositivi integrati basati su Linux.

Microsoft Defender analizza il firmware dei dispositivi connessi in rete locale

Il concetto di base è che i moderni attacchi informatici possono sfruttare problemi di sicurezza presenti all’interno di componenti insospettabili, a loro volta collegati con la rete aziendale. Ignorare una potenziale minaccia, ad esempio celata in un dispositivo IoT, può porgere il fianco ad aggressioni che spesso hanno importanti ripercussioni sull’intera infrastruttura.

Come spiega Derick Naef (Microsoft), l’analisi del firmware effettuata da Microsoft Defender prende in esame immagini in formato binario ed è volta all’identificazione di potenziali vulnerabilità e punti deboli nei vari dispositivi. Defender è capace di segnalare la presenza di credenziali di accesso hardcoded ovvero codificate nel firmware di un dispositivo connesso in LAN, evidenziare l’utilizzo di pacchetti e librerie open source obsolete e vulnerabili nonché l’uso di chiavi private del produttore colpevolmente inserite nel codice di programmazione.

L’antimalware dell’azienda di Redmond riesce anche a individuare i file binari compilati senza ricorrere a flag di sicurezza (assenza di protezione contro gli attacchi buffer overflow), si accerta che gli hash delle password utilizzino algoritmi crittografici sicuri e verifica l’eventuale presenza di certificati scaduti o revocati all’interno del firmware.

Si tratta di una novità epocale per Microsoft che senza ovviamente richiedere l’installazione di alcun agent sui dispositivi client, permette di effettuare un inventario del software, tenendo traccia dei punti deboli e dei certificati utilizzati in ogni singolo caso. Al momento non c’è modo di avviare una scansione direttamente sui dispositivi collegati all’infrastruttura aziendale: è invece necessario caricare in modo manuale il firmware di ciascuno di essi.

Come usare il nuovo Defender per IoT

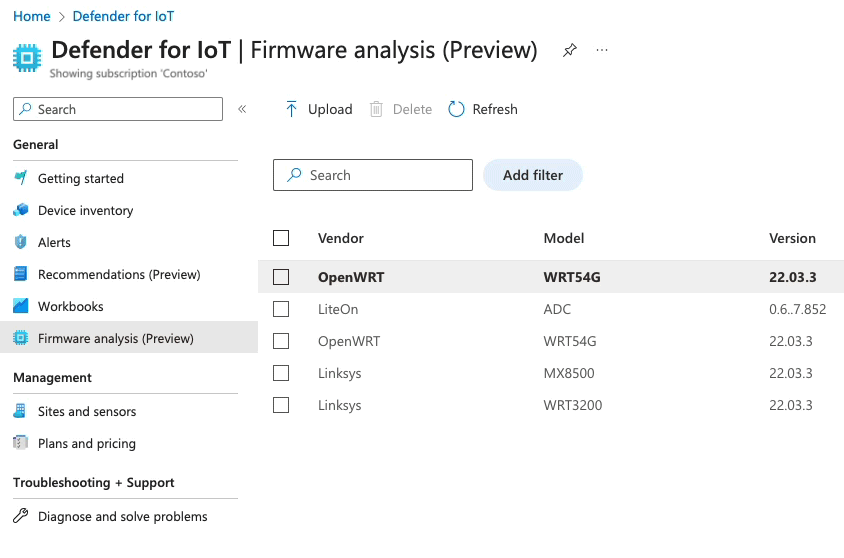

Per trarre vantaggio dal nuovo Defender per IoT, gli utenti sono invitati a selezionare la voce Analisi del firmware (anteprima) nella dashboard dell’applicazione quindi caricare l’immagine del firmware di ciascun dispositivo Linux collegato in rete locale.

Il sistema decomprime l’immagine per rilevare il file system utilizzato e svolgere una procedura di analisi alla ricerca di potenziali minacce. Solo le immagini del firmware basate su Linux compilate e non crittografate ottenute dal fornitore del dispositivo possono essere analizzate utilizzando la funzionalità integrata in Defender per IoT. Inoltre, l’immagine non deve essere più pesante di 1 GB.

Il consiglio è quello di verificare la versione del firmware usata su ciascun device IoT, scaricarla quindi sottoporla a Defender. In alcuni casi è possibile estrarre manualmente l’immagine utilizzando Telnet o SSH.

I passaggi che permettono di richiedere l’analisi di un’immagine firmware sono illustrati da Microsoft nel tutorial dedicato.

/https://www.ilsoftware.it/app/uploads/2023/07/microsoft-defender-per-IoT.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/avg-coppia-utilizzo-pc.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/AVG-AntiVirus-Business-Edition.jpg)

/https://www.ilsoftware.it/app/uploads/2025/03/persona-tastiera-pc.jpg)

/https://www.ilsoftware.it/app/uploads/2025/03/donna-con-computer-in-giardino.jpg)