/https://www.ilsoftware.it/app/uploads/2023/05/img_22110.jpg)

Let’s Encrypt è un progetto nato nel 2014 sotto la spinta di Linux Foundation, Mozilla, Cisco, Akamai, EFF (Electronic Frontier Foundation), Google, Facebook, Internet Society e molti altri per aiutare imprese e utenti privati a migrare le pagine web dei rispettivi siti web da HTTP a HTTPS.

Di Let’s Encrypt abbiamo spesso parlato nelle nostre pagine perché con una procedura piuttosto semplice, da qualunque sistema operativo, permette di ottenere in pochi minuti un certificato digitale gratuito da usare con i propri domini.

A febbraio 2020 il servizio ha festeggiato il rilascio del primo miliardo di certificati digitali.

Let’s Encrypt è di fatto un’autorità di certificazione (CA) che si occupa di verificare che il richiedente del certificato abbia titolo per gestire il dominio cui tale documento digitale si riferisce.

Quando il progetto Let’s Encrypt fu presentato, oltre cinque anni fa, c’era il bisogno di far sì che il certificato root utilizzato fosse subito considerato come affidabile dalla maggioranza dei sistemi operativi e dei browser web. Così Let’s Encrypt utilizzò il meccanismo della cross-signature affidandosi a una realtà già nota e riconosciuta come IdenTrust.

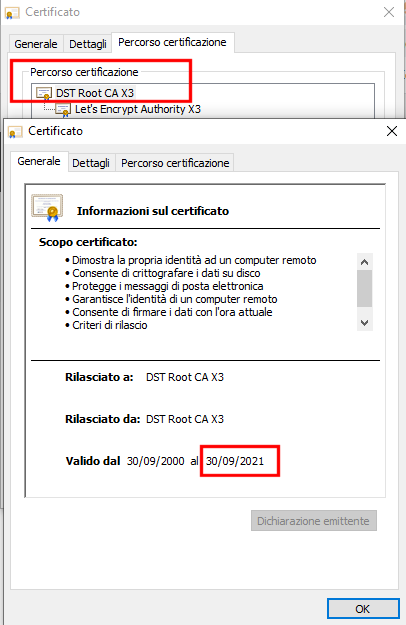

Il certificato root messo a disposizione da IdenTrust (DST Root X3) la cui validità è iniziata addirittura nel 2000 scadrà a fine settembre 2021. In questi anni, Let’s Encrypt ha cominciato a usare il suo certificato root (ISRG Root X1) che è stato via a via approvato e ritenuto autorevole.

Così Let’s Encrypt aveva annunciato che dal 1° settembre 2021 avrebbe utilizzato soltanto il suo certificato root mandando definitivamente in pensione l’altro con scadenza imminente.

Il fatto è che dal 2016 (anno in cui il certificato ISRG Root X1 è stato universalmente approvato) in avanti alcuni software non sono stati più aggiornati e non conoscono il certificato digitale root di Let’s Encrypt.

Risultato? Dal prossimo anno tutti coloro che usano versioni del sistema operativo antecedenti ad Android 7.1.1 sul proprio dispositivo mobile non sarebbero più riusciti a visitare le pagine web che si servono di Let’s Encrypt. E secondo le stime Let’s Encrypt è utilizzato su almeno il 30% dei domini a livello mondiale.

Le date da ricordare per i gestori dei siti web

Dall’11 gennaio 2021 le API di Let’s Encrypt saranno aggiornate in modo tale da fornire per default certificati ISRG Root X1. Chi volesse ottenere ancora certificati DST Root X3, è necessario che ne faccia espressamente richiesta all’atto dell’emissione: il client Certbot ad esempio permette di farlo a partire dalla release 1.6.0.

Let’s Encrypt spiegava che l’unico browser su Android 7 e precedenti che avrebbe permesso di continuare ad accedere ai siti facenti uso del vecchio certificato sarebbe stato Firefox Mobile. Diversamente da tutti gli altri, infatti, il browser di Mozilla integra un suo sistema di gestione dei certificati digitali (come avviene d’altra parte anche su desktop) mantenuto sempre aggiornato.

Maggiori informazioni sono reperibili nella nota pubblicata da Let’s Encrypt.

A distanza di alcune settimane, tuttavia, grazie anche al supporto della comunità, Let’s Encrypt ha annunciato di aver risolto il problema.

Aggiornamento: Let’s Encrypt risolve il problema, non cambierà nulla fino al 2024

Let’s Encrypt ha annunciato di aver trovato una soluzione.

I dispositivi mobili basati su Android 7.1.1 potranno continuare a visualizzare senza problemi le pagine web che utilizzano un certificato Let’s Encrypt fino a inizio 2024.

A gennaio 2021, quindi, non cambierà nulla e tutti i siti web continueranno a restare normalmente visibili anche con i dispositivi più vecchi.

Utilizzando una soluzione “cross-sign” che di fatto consente di estendere ulteriormente la validità del certificato root DST Root X3 usato da Let’s Encrypt, agli utenti potranno essere presentati sia il certificato DST Root X3 che il più recente ISRG Root X1 garantendo quindi la continuità del servizio.

Let’s Encrypt utilizzerà quindi due autorità di certificazione intermedie anziché una sola: una scelta che renderà la procedura di handshake a livello di TLS un po’ meno efficiente ma, di contro, si potrà contare su una migliore compatibilità con i browser più vecchi.

/https://www.ilsoftware.it/app/uploads/2025/04/brick-blocco-iphone-vulnerabilita.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/agcom-filtro-bloccare-spam-telefonico.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/wp_drafter_475604.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/flux_image_475352_1744787408.jpeg)