/https://www.ilsoftware.it/app/uploads/2025/04/malware-outlaw-infezione-server-linux.jpg)

I ricercatori di Elastic Security Labs hanno recentemente pubblicato un’analisi approfondita su Outlaw, una malware che da anni si diffonde colpendo i server Linux. Sebbene il suo codice sia tutt’altro che sofisticato, la combinazione di automazione e tecniche di base ha permesso a Outlaw di diffondersi in modo capillare, trasformandolo in una minaccia persistente.

Outlaw è noto per la sua capacità di sfruttare credenziali SSH deboli, infettare sistemi e utilizzarli per espandere ulteriormente la sua rete botnet. A differenza dei malware più avanzati, non impiega tecniche di evasione particolarmente sofisticate. Tuttavia, proprio la sua semplicità e adattabilità consentono al malware di restare una minaccia concreta.

Come funziona Outlaw e come infetta i server Linux

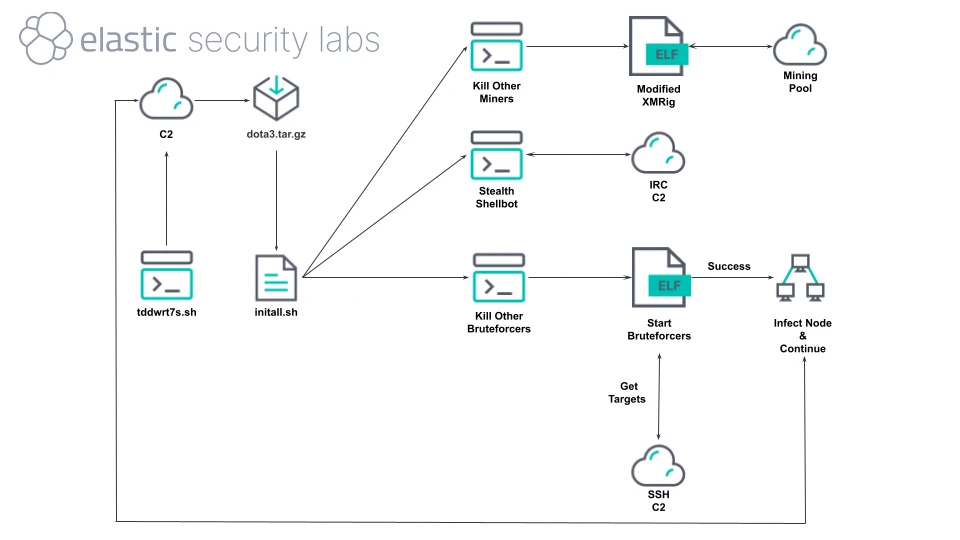

Il malware utilizza un modulo interno chiamato blitz per lanciare attacchi bruteforce su un’ampia gamma di indirizzi IP, tentando l’accesso con credenziali comuni o di default. Una volta ottenuto l’accesso al sistema remoto, Outlaw si installa e avvia il ciclo d’infezione.

Outlaw, in particolare, scarica ed esegue uno script (initall.sh) che imposta directory nascoste, come ~/.configrc6 al fine di memorizzare i suoi file dannosi. Per garantire la persistenza sul server infettato, il malware configura cron job che riavviano i suoi processi a ogni reboot del sistema.

Schema della catena di infezione utilizzata dal malware Outlaw.

La minaccia, ampiamente diffusa su scala globale (anche giudicando dai log di fail2ban), utilizza anche bot IRC per fornire agli aggressori remoti un’interfaccia command and control, utile per impartire istruzioni a distanza e modificare il comportamento dell’infezione in tempo reale.

Una volta installato, il malware sfrutta le risorse del server per eseguire nuove scansioni su subnet locali ed esterne, ripetendo il processo di attacco brute-force SSH.

Cosa rende Outlaw così efficace

Outlaw non si affida a exploit zero-day o tecniche avanzate di escalation dei privilegi, ma piuttosto a metodi consolidati e affidabili. Il malware, inoltre, monitora costantemente i suoi processi e li riavvia in caso di arresto, eliminando anche altre infezioni per monopolizzare le risorse del sistema (integra infatti anche un meccanismo di mining di crittovalute).

Sebbene Outlaw sia in gran parte automatizzato, l’analisi di Elastic Security Labs ha alcuni indizi interessanti. Alcuni operatori modificano gli script e digitano comandi in tempo reale, dimostrando che, dietro questa minaccia apparentemente rudimentale, vi sono cybercriminali in grado di adattarsi alle contromisure difensive.

Come difendersi da Outlaw

Per evitare di cadere nelle grinfie di Outlaw, l’utilizzo di password robuste e uniche a protezione delle sessioni SSH si dimostra ancora una volta più che essenziale.

Al fine di rafforzare ulteriormente la protezione contro gli attacchi che sfruttano tecniche di bruteforcing si dovrebbe accantonare la tradizionale autenticazione basata su password in favore dell’uso di chiavi SSH.

Fondamentali, inoltre, sono le attività di segmentazione e controllo della rete, limitando le comunicazioni non strettamente indispensabili. Utile anche la verifica periodica di cron job sospetti.

/https://www.ilsoftware.it/app/uploads/2025/04/rootkit-linux-io_uring.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/emf-wii.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/download-ubuntu-25-04-novita.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/fedora-workstation-42.jpg)