La sorveglianza di massa, le violazioni dei dati e le minacce informatiche sono problemi reali che possono compromettere la sicurezza delle informazioni personali e professionali. Tails Linux OS o semplicemente Tails (acronimo di The Amnesic Incognito Live System), un progetto nato nel 2009 che emerge come una soluzione innovativa per chiunque desideri navigare in modo anonimo e sicuro.

Il nome Tails racchiude le finalità di questo intelligente strumento software: immaginate di utilizzare un PC altrui. Non penserete, certo, di inserire dati personali ed effettuare il login su tale macchina effettuando le vostre credenziali? Tails è progettato per garantire che le attività online rimangano riservate, non lasciando tracce sul computer utilizzato.

Avviabile da un supporto rimovibile, Tails permette di utilizzare qualsiasi computer senza compromettere la privacy. La navigazione attraverso la rete Tor protegge l’identità dell’utente, mentre gli strumenti crittografici integrato facilitano la gestione di dati riservati.

Cos’è e come funziona Tails Linux OS

Tails ha guadagnato notorietà quando Edward Snowden, la “gola profonda” nell’affaire NSA (National Security Agency), lo ha utilizzato per comunicare con i giornalisti per svelare l’esistenza dei programmi di sorveglianza di massa governativi. A differenza dei sistemi operativi tradizionali che memorizzano i dati su hard disk e unità SSD, Tails opera esclusivamente in memoria RAM, garantendo che tutte le attività svolte siano rimosse allo spegnimento del computer.

Abbiamo detto che Tails sta per The Amnesic Incognito Live System. Partiamo da “live system”: Tails è una distribuzione live derivata da Debian. “Live” significa che inserendola in una chiavetta USB, questa diventa avviabile ed è possibile caricare il sistema operativo senza installare nulla sul PC locale e, soprattutto, senza modificare la sua configurazione.

Eseguendo Tails da una chiavetta USB all’avvio di un qualunque computer, sarà come se nulla di diverso (rispetto al sistema già installato) sia mai andato in esecuzione.

I riferimenti “Amnesic Incognito” si riferiscono al fatto che, appunto, Tails evita la memorizzazione di qualunque informazione (il sistema si dimentica dell’utente appena termina la sessione di lavoro). Inoltre, grazie all’uso della rete Tor, la navigazione online è si fatto anonima: i server di destinazione non “vedono” l’indirizzo IP pubblico reale assegnato al router ma soltanto, al massimo, quello del nodo di uscita (exit node).

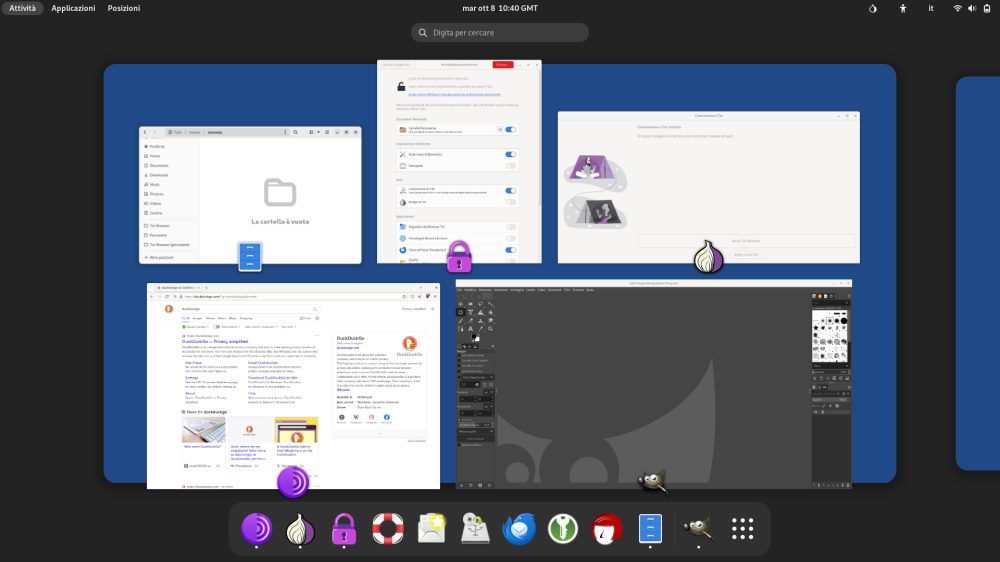

Nell’immagine, la schermata Attività di Tails. Permette di passare da una finestra aperta all’altra e di selezionare le applicazioni da avviare.

Come usare Tails e creare la propria chiavetta USB

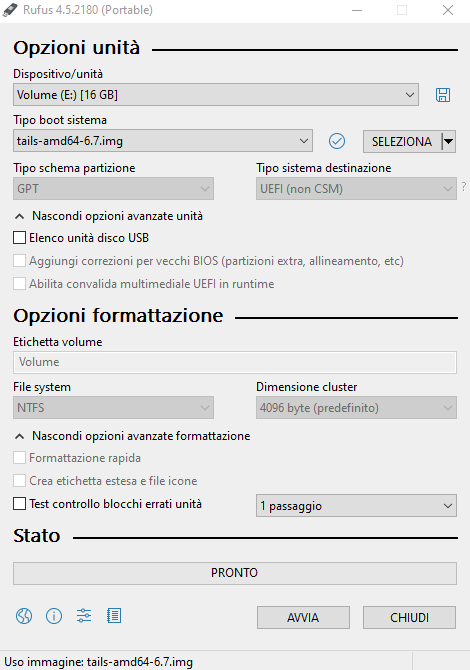

La procedura per creare la propria chiavetta USB avviabile con Tails differisce a seconda del sistema operativo utilizzato per generarla. Le istruzioni sono disponibili qui e gli sviluppatori di Tails consigliano ad esempio balenaEtcher. In ambiente Windows, chi preferisse la pratica utilità Rufus, può generare una chiavetta USB di boot con Tails semplicemente scaricato l’immagine in formato .img quindi impostando il programma come in figura.

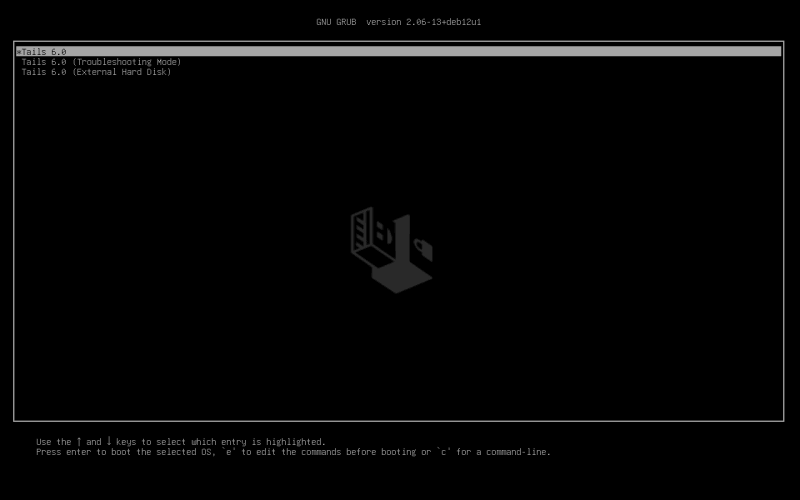

L’immagine del supporto di avvio Tails può essere scaricata da questa pagina. Lasciando inserita la chiavetta di Tails all’avvio del PC (assicurarsi che la corretta sequenza di avvio sia impostata a livello di BIOS/UEFI), basta selezionare la prima opzione dal menu di boot per avviare il sistema operativo.

Impostazione generale di Tails Linux OS

All’avvio di Tails Linux OS, il sistema operativo propone la schermata Benvenuto in Tails. Da qui si devono selezionare la lingua preferita, layout di tastiera e formato regionale.

Come anticipato in precedenza, per impostazione predefinita, Tails non salva alcun dato personale in locale. Certamente non sulle unità fisicamente connesse con il PC in uso, tanto meno nella chiavetta USB.

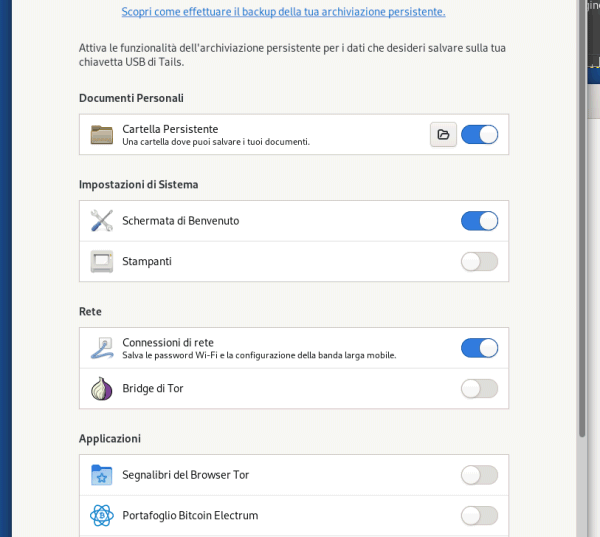

Purtuttavia, attivando l’opzione Archiviazione persistente, si ha la possibilità di creare un’area crittografata nella chiavetta di Tails all’interno della quale salvare documenti, segnalibri del browser, password WiFi e via dicendo. Essendo un’area protetta mediante cifratura, è possibile avvalersi eventualmente dell’Archiviazione persistente per non perdere dei dati che si conta di utilizzare con una certa frequenza.

Al termine della configurazione iniziale, si può procedere cliccando sul pulsante Avvia Tails in alto a destra.

Se si fosse scelto di beneficiare dell’Archiviazione persistente, Tails chiede di impostare una password robusta per la protezione del contenuto delle informazioni personali salvate nella chiavetta USB. Cliccando su Crea archiviazione persistente, il sistema operativo provvede a predisporre una partizione dedicata allo scopo.

Per accedere al contenuto della partizione persistente di Tails, basta cliccare su Persistent nel file manager di sistema File o nelle finestre di dialogo di qualunque app in esecuzione. In alternativa, basta cliccare sul menu Posizioni in alto quindi su Persistent.

Collegare Tails alla rete Internet e avviare Tor Browser

Tails supporta sia collegamenti WiFi che Ethernet: per verificare le impostazioni di rete e inserire, ad esempio, la passphrase per la connessione alla rete WiFi, basta cliccare sul simbolo della batteria in alto a destra, quindi definire la configurazione da usare. È anche possibile condividere la connessione WiFi dal proprio smartphone usando la funzione di hotspot oppure un cavo USB (tethering USB).

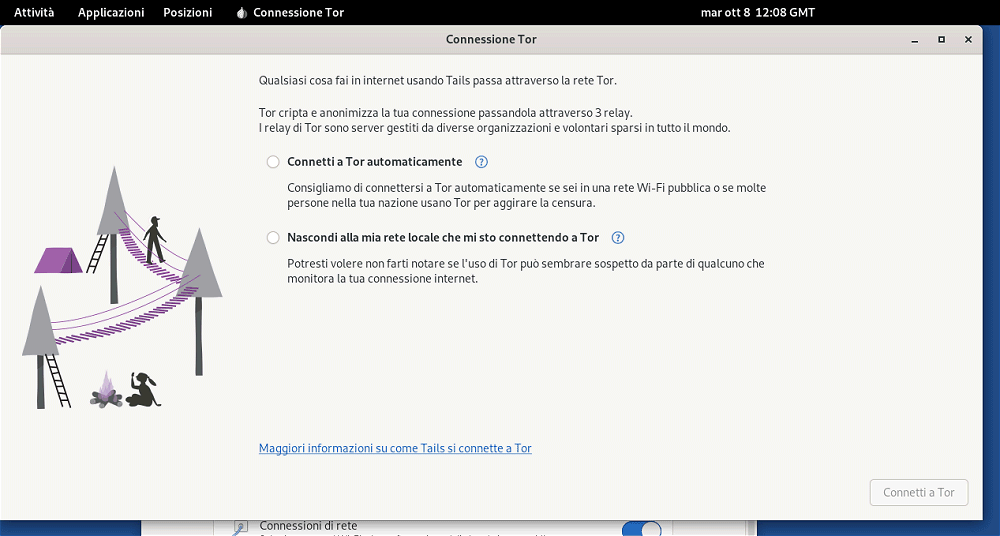

Una volta impostata la connessione di rete, appare automaticamente la finestra attraverso la quale si può regolare le preferenze di connessione alla rete Tor.

La schermata Connessione Tor mette bene in evidenza che la distribuzione Linux non si limita a utilizzare Tor Browser: qualunque cosa si faccia in Tails, transita attraverso la rete Tor. Ciò significa che l’identità dell’utente è sempre protetta e che il suo indirizzo IP non è mai condiviso con le terze parti, indipendentemente dall’applicazione utilizzata.

Tor Browser e la rete Tor: i pilastri dell’anonimato con Tails

Uno degli elementi chiave di Tails è l’integrazione con la rete Tor, un sistema decentralizzato che consente la navigazione anonima su Internet. Tor Browser, incluso di default in Tails, instrada tutto il traffico internet attraverso la rete Tor, composta da una serie di relay crittografati. Ogni relay conosce solo il nodo precedente e quello successivo, rendendo impossibile risalire all’origine e alla destinazione della comunicazione. Il meccanismo nasconde l’indirizzo IP dell’utente e rende difficile tracciare le sue attività online.

Tails blocca automaticamente qualsiasi applicazione che tenti di accedere a Internet senza utilizzare la rete Tor. Questa misura di sicurezza aggiuntiva impedisce la fuoriuscita accidentale di dati e garantisce che tutto il traffico sia opportunamente anonimizzato.

Il legame è così forte e stretto che a fine settembre 2024 i responsabili dei rispettivi progetti hanno comunicato l’unione tra Tor e Tails con il preciso obiettivo di combinare le forze e le rispettive risorse per contrastare ogni tentativo di monitoraggio delle attività online degli utenti, soprattutto nei Paesi che esercitano comportamenti censori opprimenti.

Sovrascrittura del contenuto della RAM alla fine della sessione

Come evidenziato in precedenza, Tails include funzionalità di crittografia automatica per proteggere i dati eventualmente memorizzati sulla chiavetta USB.

C’è però un’altra importante caratteristica di sicurezza che vale la pena citare. Al termine della sessione di lavoro, Tails provvede alla sovrascrittura della RAM prima dell’arresto del sistema.

Questa procedura è volta a prevenire gli attacchi “cold boot“: eliminando i dati residui dalla memoria RAM, Tails impedisce il recupero di informazioni personali tramite l’adozione di tecniche di analisi forense.

Perché Tails è assolutamente legale

Nel 2015, il Parlamento italiano ha sancito, con l’approvazione della Dichiarazione dei diritti in Internet, il diritto all’anonimato online. All’articolo 10 (“Protezione dell’anonimato“), si legge: “ogni persona può accedere alla rete e comunicare elettronicamente usando strumenti anche di natura tecnica che proteggano l’anonimato ed evitino la raccolta di dati personali, in particolare per esercitare le libertà civili e politiche senza subire discriminazioni o censure“.

Si pensi ad esempio ai tanti casi di whistleblowing, in cui un dipendente aziendale ha la necessità di segnalare illeciti avendo però cura di proteggere la sua incolumità e la sua condizione lavorativa. La stessa Antitrust italiana (AGCM) accetta segnalazioni anonime, offrendo garanzie concrete per i soggetti che si avvalgono di questa possibilità.

Ecco, in questo senso uno strumento come Tails si rivela eccellente perché permette di far valere i propri diritti senza il timore di pesanti ritorsioni.

E quanto sono ottusi quei Paesi occidentali, sulla carta democratici e a parole orientati a difendere i diritti fondamentali dei cittadini, che invece si sono dimostrati – anche in tempi recenti – fortemente ostili all’uso di Tails e soluzioni similari.

Usare Tails è legale nella maggior parte delle giurisdizioni, poiché il software è progettato per garantire la privacy e l’anonimato degli utenti. Semmai, eventuali attività illegali condotte utilizzando il sistema operativo non sono protette dalla legge. Gli utenti devono essere consapevoli che l’anonimato non giustifica comportamenti illeciti. Tails è alla fine esclusivamente un mezzo di comunicazione sicuro. Nulla di più, niente di meno.

/https://www.ilsoftware.it/app/uploads/2024/10/tails-linux-os-funzionamento.png)

/https://www.ilsoftware.it/app/uploads/2025/04/rootkit-linux-io_uring.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/emf-wii.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/download-ubuntu-25-04-novita.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/fedora-workstation-42.jpg)