Emsisoft Emergency Kit è da sempre uno dei migliori software “portabili” per la rimozione malware. Il programma, distribuito a titolo completamente gratuito dalla software house austriaca Emsisoft, include infatti una serie di strumenti per la rimozione delle minacce eventualmente presenti sul proprio sistema: oltre a due strumenti di scansione virus, l’uno basato su una comoda interfaccia grafica, l’altro utilizzabile da riga di comando, Emergency Kit integra un modulo per la rimozione manuale dei malware ed un’utilità (BlitzBlank) per rimuovere, al successivo riavvio del sistema operativo, quei file e quelle voci del registro di Windows che sembrano ineliminabili.

Rispetto alla prima versione, Emergency Kit 2.0 eredita il nuovo motore di scansione antimalware integrato in Emsisoft Anti-Malware 6 promettendo, quindi, un miglioramento prestazionale pari al 450% durante l’analisi del contenuto delle unità di memorizzazione. Grazie all’accesso diretto al disco fisso, senza quindi utilizzare le API del sistema operativo, Emergency Kit 2.0 si rivela più efficace rispetto al passato in fase di rimozione dei rootkit.

Le prestazioni velocistiche “pubblicizzate” dagli sviluppatori di Emsisoft, vengono raggiunte utilizzando in modo più efficace i processori multicore.

Grazie alle due rinnovate abilità, Emergency Kit può adesso proporre, di default, anche una scansione antirootkit, cosa che in passato non avveniva.

Secondo quanto dichiarato dai tecnici di Emsisoft, inoltre, il programma è adesso più attento in fase di riconoscimento malware scongiurando i cosiddetti “falsi positivi” (elementi che vengono indicati come nocivi quando in realtà non lo sono affatto; spesso parte integrante di applicazioni assolutamente legittime).

Per la memorizzazione delle preferenze di utilizzo del programma, la seconda versione di Emsisoft Emergency Kit utilizza un meccanismo diverso. Ne consegue che coloro che effettueranno un aggiornamento dalla prima release, perderanno le impostazioni precedenti.

Come già evidenziato, le funzionalità integrate in Emergency Kit non necessitano di alcuna installazione: anzi, il pacchetto è strutturato in modo tale da essere avviato, ad esempio, da una chiavetta USB o da un’altra unità rimovibile.

) e di alcuni file.

Facendo doppio clic su start.exe apparirà la finestra principale dell’Emergency Kit nella quale sono elencati i vari moduli impiegabili.

Salvando tutto il contenuto dell’archivio compresso in un’unità rimovibile, nel caso in cui la funzionalità “autorun” sia attiva, il menù principale dell’Emergency Kit comparirà automaticamente (presenza del file autorun.inf.

Di seguito tutti gli strumenti integrati in Emergency Kit per la rimozione malware:

– Emergency Kit Scanner. Modulo che propone la medesima interfaccia grafica del software Emsisoft Anti-Malware ed è capace di sfruttarne lo stesso motore di scansione. Lo scanner può essere avviato dal menù principale dell’Emergency Kit cliccando sull’omonima voce oppure facendo doppio clic sul file EmergencyKitScanner.bat.

Al primo avvio dell’Emergency Kit Scanner, è bene fare clic sul pulsante Aggiorna ora in modo tale da richiedere il download degli ultimi aggiornamenti delle firme virali per i due motori antivirus ed antimalware impiegati dal programma.

Al termine del processo di download, si potrà aprire il pannello principale dell’Emergency Kit Scanner cliccando sul link Torna allo Stato Sicurezza, in calce alla finestra.

Cliccando su Scansiona ora quindi optando per Veloce, Intelligente, Completa o Personalizzata, è possibile definire la tipologia di scansione da svolgere. La scansione “veloce” si limita a controllare i processi in esecuzione rilevando componenti maligni già attivi e tracce di spyware. Questo tipo di controllo si può scegliere nel caso in cui si preveda di svolgere una scansione approfondita in un secondo tempo.

La scansione “intelligente”, invece, estende la verifica anche al contenuto del registro di Windows e della memoria oltre che ai file contenuti nelle cartelle di sistema. In questo caso l’attività di analisi impiegherà solo qualche manciata di secondi in più per essere portata al termine.

La scansione “completa” è l’esame più approfondito che può essere condotto con l’Emergency Kit di Emsisoft: è consigliabile eseguire questo tipo di controllo almeno una volta nonostante necessiti di molto tempo per giungere a conclusione.

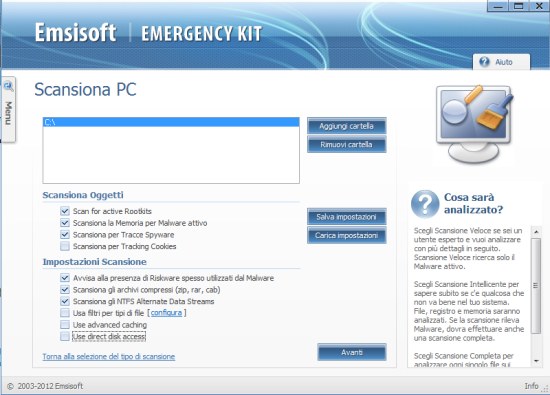

Cliccando su “personalizzata” quindi su Scansiona, si può impostare liberamente il tipo di controllo che si desidera effettuare: si possono specificare intere partizioni o singole cartelle da analizzare, decidere se controllare la memoria, verificare la presenza di spyware, dei rootkit, di cookie “traccianti”, se avvisare circa il rilevamento di software potenzialmente pericolosi (“riskware”), se controllare gli archivi compressi, i cosiddetti “Alternate Data Streams” ed includere oppure escludere dalla scansione determinate tipologie di file (Usa filtri per tipi di file, Configura).

Per variare in qualunque momento la tipologia di scansione predefinita, è sufficiente cliccare su Torna alla selezione del tipo di scansione, in basso.

Gli “Alternate Data Streams” (ADS) sono una caratteristica propria del file system NTFS che viene talvolta sfruttata da malware e rootkit per celare la propria presenza una volta insediatisi su di un sistema. Nei dischi formattati utilizzando il file system NTFS, le informazioni su file e cartelle vengono registrate all’interno di una speciale tabella detta “Master File Table” (MFT). A ciascun file presente sul disco possono essere associati diversi attributi che ne rispecchiano il contenuto, che ne conservano la data di modifica o di accesso insieme con altri dettagli. Ai dati che tradizionalmente descrivono un file è possibile affiancare anche delle informazioni alternative. Un esempio possono essere le informazioni relative all’autore, alle parole chiave, all’oggetto talvolta mostrate nella finestra delle proprietà di un file. Gli ADS consentono quindi di “allegare” a dei file già presenti sul disco fisso, delle informazioni “ausiliarie” che risultano invisibili all’utente ed a gran parte dei software. Windows, tra l’altro, non offre strumenti utilizzabili dall’interfaccia classica per gestire gli ADS.

Gli ADS sono quindi sempre più spesso usati da malware e rootkit per nascondere i propri componenti nocivi, “allegandoli”, ad esempio, a file di Windows assolutamente benigni.

Cliccando sulla linguetta Menu quindi su Quarantena, è possibile accedere all’area sicura all’interno della quale Emergency Kit sposta i file riconosciuti come dannosi.

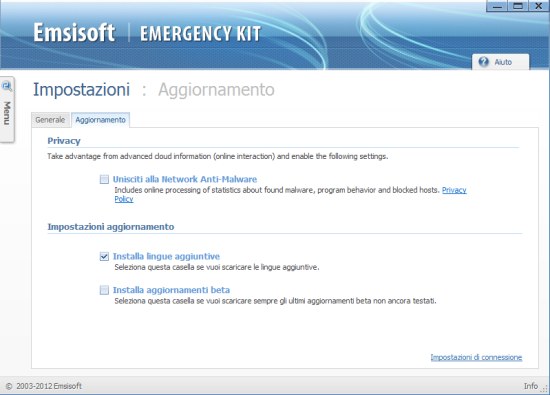

Facendo clic su Impostazioni quindi sulla scheda Aggiornamento, lasciando attivata o disattivando la casella Unisciti alla Network Anti-Malware, è possibile decidere se partecipare alla rete di Emsisoft acconsentendo all’avvio, in forma anonima, delle informazioni su tutti i malware eventualmente individuati sul proprio sistema.

– Commandline Scanner. Identico all’Emergency Kit Scanner differisce per il fatto di essere sprovvisto di qualunque interfaccia grafica.

Per eseguire una scansione rapida del sistema posizionando nell’area di quarantena gli eventuali elementi dannosi che dovessero essere individuati, è sufficiente fare doppio clic sul file CommandlineScanner.bat. Tale file batch pone automaticamente nell’area di quarantena (directory ospitata nella sottocartella Run) i malware trovati sul sistema in uso. Ciò avviene (basta aprire il file batch con un semplice editor di testo) richiamando il file eseguibile a2cmd.exe con il parametro /q. L’opzione /smart, inoltre, consente di analizzare rapidamente tutte le cartelle di sistema di Windows e le locazioni più importanti, all’interno delle quali spesso sogliono annidarsi i malware.

Lo scanner di Emsisoft basato su riga di comando può essere sfruttato da parte di amministratori di sistema e professionisti per creare routine di disinfezione automatica o di controllo di dischi ed unità specifiche.

– HijackFree. Consente di controllare in profondità processi in esecuzione, servizi, applicazioni avviate automaticamente, porte aperte, plug-in per il browser, LSP e file hosts di Windows. Il software è in grado di sottoporre a verifica tutte le aree del sistema operativo che possono essere sfruttate dalle applicazioni, sia benigne che maligne, per attivarsi automaticamente all’avvio del personal computer.

Come il “task manager” di Windows, HijackFree visualizza – innanzi tutto – la lista completa dei processi in esecuzione. Nel pannello dei dettagli, tuttavia, l’utilità espone decine di informazioni accessorie in più.

Cliccando sulla voce Ports della colonna di sinistra, si può ottenere l’elenco delle porte aperte da ciascuna applicazione e lo stato di ogni comunicazione di rete. Eventuali processi sospetti possono essere chiusi e posti in quarantena con la possibilità di ripristinarli in tempi successivi.

Nella sezione Esecuzione automatica, HijackFree mostra le applicazioni che si avviano automaticamente ad ogni ingresso in Windows. Le locazioni controllate sono ben una trentina ed includono anche le aree del sistema meno note che sono talvolta usate dai malware per attivarsi in modo automatico.

Nella sezione Avvii truccati sono riportati, ad esempio, quei programmi che per avviarsi automaticamente insieme con il sistema operativo non utilizzando gli strumenti canonici ma sfruttano strategie meno cristalline. È quindi probabile che in questa sezione possano trovarsi riferimenti ad applicazioni potenzialmente dannose.

Facendo riferimento alla sezione Servizi, invece, si ha l’opportunità di stabilire a colpo d’occhio quali servizi sono installati sul sistema, quali di essi sono attivi e quali disabilitati. L’impostazione grafica scelta da Emsisoft aiuta a riconoscere eventuali servizi collegati all’azione di componenti malware.

Molto utile si rivela anche la sezione Altro che consente di svolgere operazioni piuttosto approfondite come il controllo delle estensioni installate in Internet Explorer e delle modifiche operate alla shell di Windows. Interessante anche il controllo LSP (possono essere pensati come una sorta di driver di rete): gli LSP “maligni”, installati da qualche malware in circolazione, sono capaci di alterare i dati in transito sull’interfaccia di rete inserendo ad esempio elementi dannosi nelle pagine web visionate con un qualunque browser o “spiando” le attività condotte online.

– BlitzBlank. È il tool che completa il kit di emergenza targato Emsisoft: si tratta di un programma che permette di eliminare file e rimuovere informazioni contenute nel registro di sistema di Windows che paiono incancellabili.

Una volta eseguito il programma, è possibile indicare – nella finestra principale – gli elementi che si desidera vengano rimossi al successivo riavvio del personal computer. L’utilizzo del tool è riservato agli utenti più smaliziati che sappiano esattamente cosa eliminare e perché ciò deve essere fatto.

Il funzionamento dell’applicazione è comunque molto semplice: dalla scheda Designer, cliccando sulla colonna Type, si può evidenziare l’elemento da rimuovere al successivo reboot del sistema, sia esso un file, un’intera cartella, una chiave od un valore del registro od un driver.

Optando per la voce Execute è addirittura possibile eseguire un comando od un file in occasione del riavvio seguente. Si tratta di un’ottima possibilità che permette, ad esempio, di avviare un file batch per l’effettuazione di operazioni di pulizia accessorie.

Come altre utilità della sua categoria, anche BlitzBlank supporta gli Script. Facendo riferimento all’omonima scheda, si può istruire il programma sulle operazioni da compiere usando una sintassi convenzionale (ved. questa pagina al paragrafo Script Support).

Ogni comando (ad esempio DeleteFile:) deve essere fatto seguire, in corrispondenza della riga seguente, con il percorso completo del file sul quale si desidera intervenire. Tutti i comandi per lo spostamento di file e cartelle (esempio: MoveFolder: e MoveFile:) debbono essere fatti seguire, sempre sulla riga seguente, dall’indicazione del percorso e del nome del file da spostare e della locazione di destinazione (nome del file compreso), separati da uno spazio.

Abbinando l’opzione ReplaceWithDummy, BlitzBlank sostituisce l’elemento successivamente riportato dall’utente con un oggetto analogo (file, chiave o valore del registro di Windows) vuoto. Indicando anche l’opzione Backup (solo per i comandi DeleteRegKey, DeleteRegValue e DisableDriver), BlitzBlank si farà carico di creare anche una copia di backup dell’elemento.

/https://www.ilsoftware.it/app/uploads/2023/05/img_8847.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/avg-coppia-utilizzo-pc.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/AVG-AntiVirus-Business-Edition.jpg)

/https://www.ilsoftware.it/app/uploads/2025/03/persona-tastiera-pc.jpg)

/https://www.ilsoftware.it/app/uploads/2025/03/donna-con-computer-in-giardino.jpg)