Il Dark Web è una parte nascosta e non indicizzata dai motori di ricerca che tutti conosciamo: non risulta infatti accessibile attraverso i browser Web convenzionali. Non tutti i contenuti pubblicati sul Dark Web sono illegali, ma l’anonimato offerto da questa parte della rete attira individui che esercitano attività torbide. Il Report del Dark Web è uno strumento recentemente presentato da Google che si occupa di informare gli utenti qualora i loro dati personali fossero apparsi nel “Web sommerso”.

In un altro articolo abbiamo snocciolato le differenze tra Dark Web e Deep Web: in breve, le risorse del Deep Web sono accessibili usando i metodi canonici ma non sono indicizzate (ad esempio perché è stato fatto uso del file robots.txt lato server); quelle del Dark Web sono generalmente offerte ricorrendo allo pseudo-dominio di primo livello .onion. I siti Web .onion sono consultabili ricorrendo a Tor Browser. Esistono sia motori che directory, entrambe accessibili tramite Tor Browser, che indicizzano i contenuti .onion.

Quali dati circolano sul Dark Web

Come abbiamo evidenziato nell’introduzione, il Dark Web può essere utilizzato per pubblicare e condividere contenuti senza svelare la propria identità. Si tratta di un aspetto particolarmente utile per coloro che vivono oppure operano ogni giorno in Paesi sottoposti a continue attività di censura.

D’altra parte, le garanzie di anonimato offerte dal Dark Web permettono a cracker e criminali informatici di promuovere i loro loschi affari, condotti sulle spalle di inconsapevoli utenti e abusando dei loro dati personali a fini economici.

Quando un fornitore di servizi su Internet subisce un attacco informatico, il Dark Web è il luogo dove vengono abitualmente pubblicati e diffusi i dati rubati sui server altrui. Esistono molteplici forum sul Dark Web frequentati dai criminali informatici e da soggetti che cercano di trarre profitto dai dati. In questi posti si intrecciano ogni giorno trattative per acquistare i dati sottratti ad aziende di mezzo mondo in seguito ad attacchi di più larga scala o aggressioni rivolte a soggetti specifici. Spesso i database commercializzati sul mercato nero sono figli di attacchi ransomware andati a buon fine.

I criminali informatici solitamente condividono un estratto dei dati in vendita e fissano un importo, che può essere eventualmente oggetto di trattativa, per mettere le mani su quegli stessi dati.

Ovviamente questo mercimonio è assolutamente illegale ma i vari soggetti si trincerano dietro l’anonimato per sfuggire ai controlli e alle indagini delle Autorità.

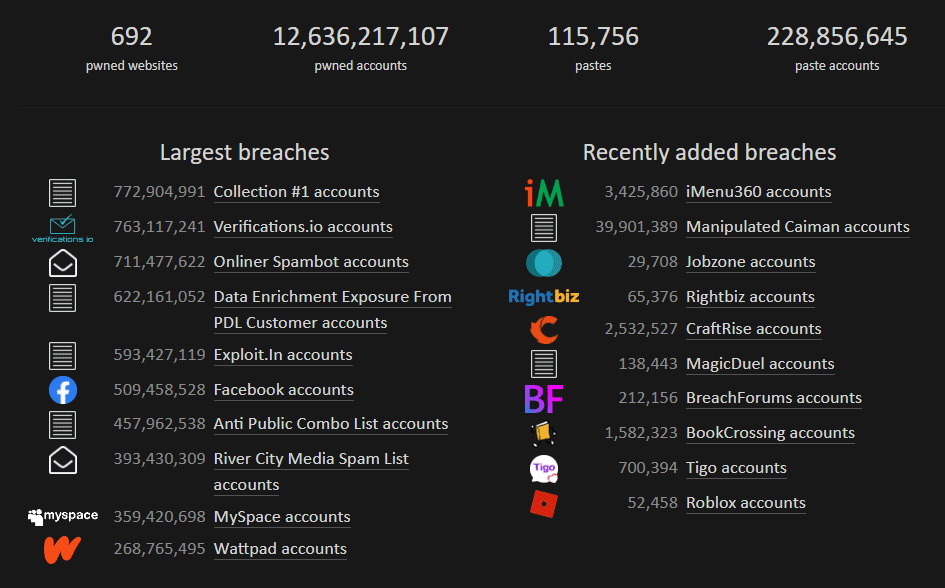

Controllo delle credenziali con Have I been pwned

Have I been pwned è un servizio che da anni tiene conto delle varie aggressioni via via subìte da provider e aziende. Il motore di ricerca integrato consente di verificare se i propri indirizzi email o i propri numeri di telefono siano stati trafugati in attacchi diretti ai vari soggetti. Nella parte inferiore del sito Have I been pwned, si possono trovare i riferimenti agli attacchi più vasti di sempre e i nomi delle realtà aggredite più di recente.

Nella stragrande maggioranza dei casi, Have I been pwned attinge proprio alle informazioni pubblicate sul Dark Web e consente agli utenti di cercare se uno o più dati personali fossero resi pubblici a margine di un attacco informatico. Have I been pwned fornisce anche un servizio per verificare se le proprie password sono violate: basta digitarle nella casella di ricerca di Pwned Passwords per ottenere subito un responso.

Have I been pwned funziona esattamente come il controllo password Google integrato nel browser Chrome: il sistema non conserva le password degli utenti ma soltanto gli hash corrispondenti.

Cos’è il Report del Dark Web

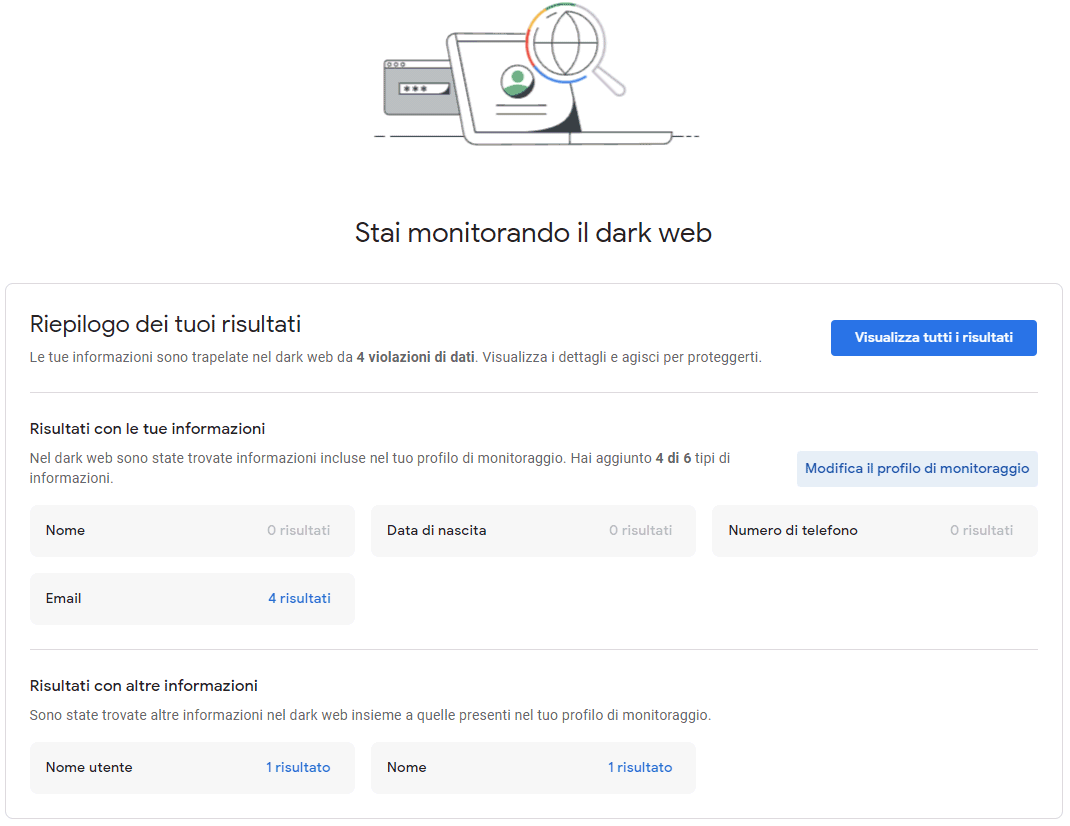

Il Report del Dark Web è un nuovo strumento integrato da agosto 2023 nell'”arsenale” fornito a tutti i possessori di un account Google. Il meccanismo proposto dall’azienda di Mountain View funziona in modo molto simile a Have I been pwned con la differenza che esso è cucito direttamente sull’account di ciascun utente.

Google conserva sui suoi server un’ampia mole di dati personali degli utenti: i principali sono username, indirizzi email, numeri di telefono, date di nascita. La dashboard del report, parte integrante dell’account Google One, permette di attivare il monitoraggio del Dark Web.

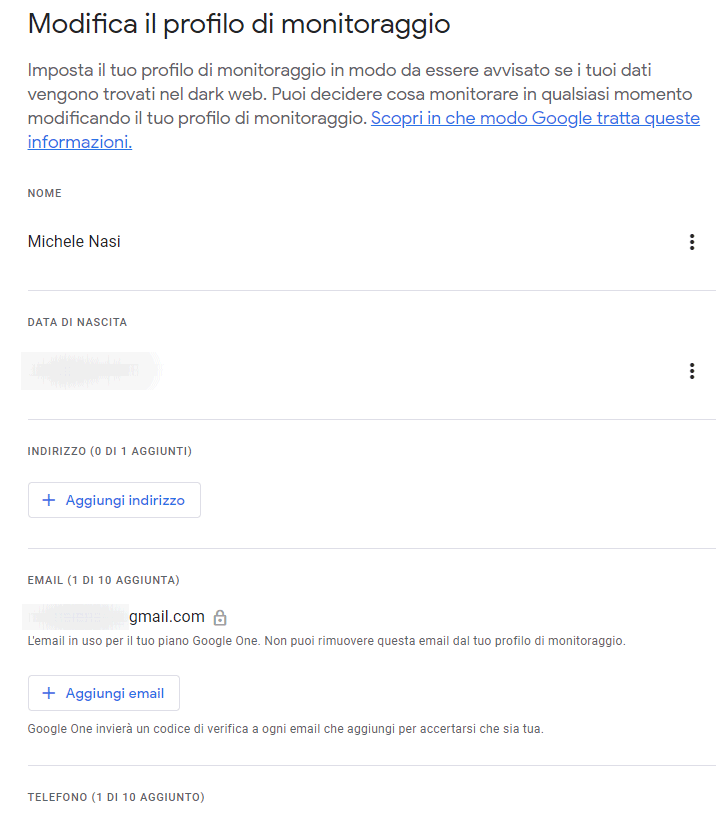

Con una semplice procedura in un paio di passaggi, Google chiede all’utente di confermare i dati personali da cercare sul Dark Web. Queste informazioni sono tratte dall’account Google e possono essere eventualmente estese con l’aggiunta di altri dati riferiti dall’utente stesso.

Con un clic su Aggiungi indirizzo, Aggiungi email e Aggiungi numero, l’utente ha la possibilità di specificare ulteriori indirizzi postali, email e numeri telefonici da controllare. Nel caso degli indirizzi di posta elettronica e dei numeri di telefono, Google invia un codice di verifica per accertarsi che essi siano sotto il controllo diretto dell’utente.

Cliccando sul pulsante Modifica il profilo di monitoraggio è possibile, in qualunque momento, aggiungere o eliminare i dati che Google deve monitorare sul Dark Web.

Analisi delle violazioni di dati sul Dark Web restituite nel report Google

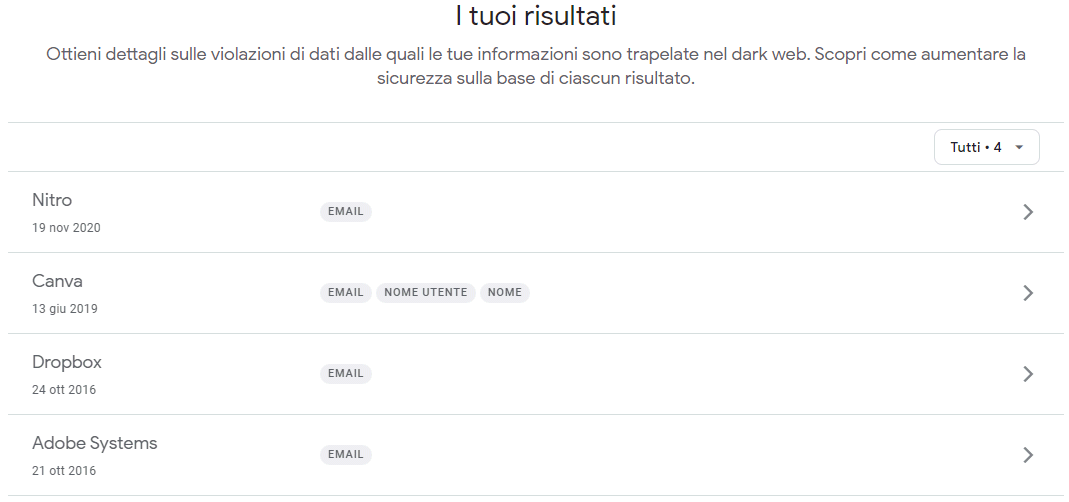

Google fornisce immediatamente l’esito di una prima verifica: cliccando su Visualizza tutti i risultati, un’unica pagina mostra le violazioni dei dati personali rilevate a fronte di una scansione dei database via via apparsi sul Dark Web.

Come si vede nell’immagine di esempio, Google indica le violazioni subìte da alcune grandi aziende in forza delle quali si sono verificati data breach con la conseguente diffusione di dati personali degli utenti sul Dark Web. Le date che compaiono sono quelle in cui i criminali informatici hanno condiviso pubblicamente le informazioni sul Dark Web mentre nella colonna di destra appare la tipologia di dati condivisi senza alcuna autorizzazione.

Come proteggere i propri dati personali con l’aiuto del Report del Dark Web

Cliccando su una o più violazioni, Google spesso fornisce il suggerimento “Imposta l’autenticazione a due fattori per l’email, 1 o più dei tuoi indirizzi email sono nel dark web. Imposta l’autenticazione a due fattori per proteggere l’accesso alle tue l’email“. In realtà si tratta di un consiglio un po’ fuorviante per gli utenti meno esperti: vediamo perché.

La pubblicazione di dati personali come nomi utente e indirizzi email in seguito a un attacco informatico non è qualcosa di drammatico in sé. Può diventare pericoloso quando, insieme con quei dati, i criminali informatici diffondono anche le corrispondenti credenziali in chiaro. Come salvano le password i siti Web è fondamentale: se usano un algoritmo di hashing forte, eventuali cracker non possono risalire alla password in chiaro utilizzata al momento della registrazione e per i successivi accessi da ciascun utente.

Attenzione a phishing, vishing e smishing

Semmai, ciò a cui deve stare attento l’utente, è la ricezione di email phishing sui propri account di posta. Sulla base delle informazioni apparse sul Dark Web, infatti, gli aggressori conoscono l’indirizzo email dell’utente e i servizi online ai quali questi è iscritto: possono quindi inviare email fasulle invitando l’utente a compiere operazioni rischiose. Allo stesso modo, gli attacchi vishing, che sfruttano la conoscenza dei numeri telefonici delle vittime possono offrire un’ulteriore modalità per tendere trappole decisamente efficaci.

La conoscenza delle utenze mobili di potenziali vittime da parte dei criminali informatici, facilita anche eventuali truffe basate sul meccanismo noto come smishing e quindi agevola l’invio di SMS che spronano i destinatari a compiere azioni pericolose.

Modificare la password sui siti segnalati da Google

A meno che non si utilizzi la stessa password per proteggere il proprio account Google, cosa fortemente sconsigliata, la comparsa di alcuni dati personali sul Dark Web non è qualcosa che deve preoccupare oltremodo. Il consiglio è quello di cambiare password per gli account segnalati da Google nel suo Report del Dark Web e, contemporaneamente, modificare la password su tutti gli account in cui si utilizzasse la medesima credenziale di accesso.

Attivare l’autenticazione a due fattori

Posto che come misura di protezione per l’account Google la verifica in due passaggi dovrebbe essere già attiva (se non fosse così abilitatela prima possibile da questa pagina), è essenziale impostare l’autenticazione a due fattori per tutti i servizi che compaiono nel resoconto sul Dark Web. L’autenticazione a due fattori (2FA) è un metodo di sicurezza informatica che richiede due forme diverse di verifica dell’identità dell’utente prima di concedere l’accesso a un account o a un sistema. Questo approccio alla sicurezza mira a rendere più difficile per i malintenzionati ottenere un accesso non autorizzato, anche se in possesso della password dell’account.

Con l’autenticazione a due fattori, infatti, l’accesso non è possibile soltanto previa digitazione di username e password corretti. È infatti richiesto l’uso di un secondo fattore che non può prescindere, ad esempio, dal possesso di un oggetto (come lo smartphone) o l’autenticazione tramite un parametro biometrico (ad esempio il riconoscimento dell’impronta digitale). L’attaccante non può simultaneamente possedere anche il secondo fattore e, di conseguenza, diventa molto più complesso guadagnare l’accesso a un account altrui protetto con l’autenticazione a due fattori.

Attenzione però al crescente numero di attacchi evil proxy che, attraverso l’uso di un host intermedio capace di stabilire la connessione con il sito Web che gestisce l’account dell’utente, permettono di arrivare a superare anche l’autenticazione a due fattori.

/https://www.ilsoftware.it/app/uploads/2023/08/report-dark-web-monitoraggio.jpg)

/https://www.ilsoftware.it/app/uploads/2025/03/app-noipa-dispositivo-non-sicuro.jpg)

/https://www.ilsoftware.it/app/uploads/2025/02/posizione-geografica-privacy-mobile.jpg)

/https://www.ilsoftware.it/app/uploads/2024/12/spid-hacker-infocert.jpg)

/https://www.ilsoftware.it/app/uploads/2024/12/il-tuo-dispositivo-non-supporta-Documenti-su-IO.jpg)