In azienda come in ufficio è importante non perdere il controllo sui dispositivi che risultano collegati in rete locale. Angry IP Scanner è un software gratuito ed open source utilizzato per la scansione della LAN al fine di individuare dispositivi connessi e porte aperte. È una potente utilità di rete che può essere utilizzata per facilitare l’amministrazione dei dispositivi collegati, per finalità di sicurezza o semplicemente per ottenere informazioni sulla configurazione della rete.

Con Angry IP Scanner è possibile creare una sorta di inventario dei dispositivi collegati in rete locale e stabilire quali servizi risultano in esecuzione su ciascuno di essi. La presenza di specifiche porte aperte sui singoli host collegati in LAN è spesso indizio dei servizi in ascolto e dei componenti server installati.

Il programma può essere utilizzato anche per effettuare una scansione di indirizzi IP pubblici: l’operazione dovrebbe però essere effettuata esclusivamente con finalità di studio e di diagnostica. La scansione automatizzata di un gran numero di indirizzi IP, come ricordato anche nel caso di nmap, il re dei port scanner, potrebbe infatti essere considerata un’attività ostile.

Cos’è e come funziona Angry IP Scanner

Angry IP Scanner è un’applicazione dotata di interfaccia grafica, compatibile con Windows, macOS e Linux. Come ricorda anche la pagina di download sul sito ufficiale del progetto, l’applicazione necessita delle runtime Java per funzionare, indipendentemente dal sistema operativo che si sta utilizzando. L’installer provvede a caricare automaticamente sulla macchina le runtime Java necessarie per il funzionamento del programma.

Chi preferisse non avere le runtime Java installate sul proprio dispositivo, può configurare una macchina virtuale ed eseguire Angry IP Scanner da lì. L’importante, indipendentemente dal fatto che si utilizzi Hyper-V, Virtualbox, VMware o altre soluzioni per la virtualizzazione, è impostare la virtual machine affinché utilizzi un’interfaccia di rete virtuale capace di affacciarsi sulla rete locale vera e propria.

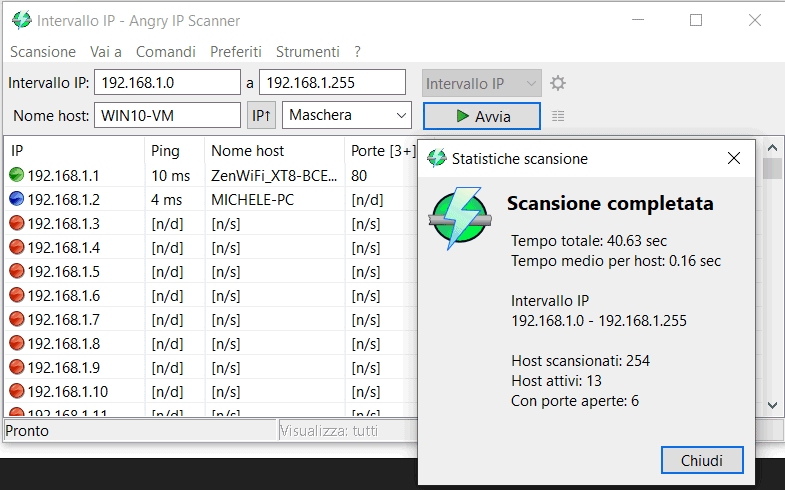

Angry IP Scanner può effettuare una scansione dell’intera rete locale oppure è possibile specificare intervalli di indirizzi IP privati da prendere in esame. Si può anche specificare un singolo indirizzo IP sul quale concentrare l’attività di analisi. Per ciascun host rilevato, l’applicazione mostra il nome corrispondente, l’indirizzo IP, il ping ovvero il tempo in millisecondi con cui si è ricevuta una risposta e l’elenco delle porte aperte.

Gli host evidenziati con il colore blu rispondono alle richieste ping; quelli indicati in rosso, invece, non hanno inviato alcuna risposta. Alcuni firewall impostati a livello di singolo dispositivo possono bloccare il ping (o meglio le richieste ICMP, Internet Control Message Protocol) ma esporre comunque un certo numero di porte aperte.

Avvio di una scansione

Nella schermata principale di Angry IP Scanner, si può specificare un intervallo di IP o un singolo indirizzo. Scegliendo File elenco IP, il programma può usare in input una lista di indirizzi da scansionare estraendoli da un file di testo.

Il piccolo pulsante IP mostrato più o meno al centro della schermata consente di scegliere l’interfaccia di rete da utilizzare mentre Maschera consente di variare eventualmente la subnet mask quindi di attivare la scansione su un intervallo di indirizzi IP più o meno ampio.

Facendo clic su Avvia, Angry IP Scanner va alla ricerca di tutti gli host che – nella subnet indicata – forniscono una risposta. Sotto la colonna Porte, il programma mostra l’elenco delle porte rilevate come aperte su ciascun host. Ad esempio, se su un dispositivo collegato in rete locale fosse in esecuzione un server Web, porte come 80, 443, 8080 potrebbero risultare aperte.

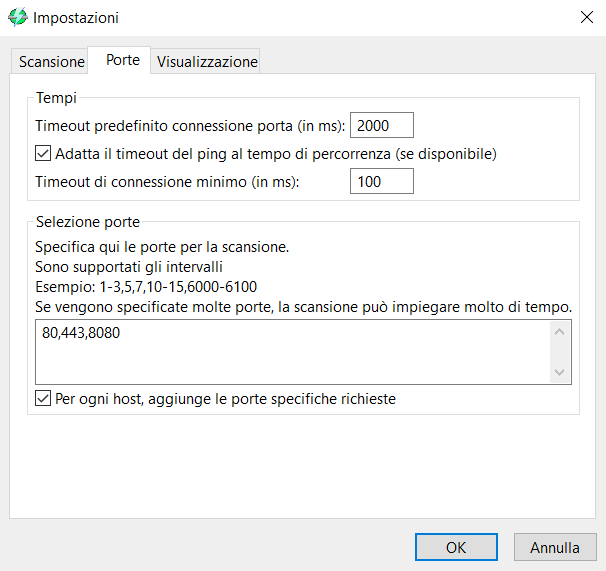

Impostazione delle porte da controllare

Il router e il server NAS sono esempi di dispositivi che espongono una o più porte perché eseguono un server Web accessibile dagli altri host presenti in rete locale. Per impostazione predefinita, Angry IP Scanner controlla solo le porte 80, 443 e 8080 ma portandosi nelle impostazioni (icona raffigurante un piccolo ingranaggio) e cliccando sulla scheda Porte, si possono aggiungere ulteriori porte da controllare.

In questo Angry IP Scanner è un po’ meno immediato rispetto a un IP scanner come l’applicazione Fing per Android che permette di stabilire chi è connesso alla rete WiFi o al router. Toccando il nome di un host su Fing quindi scegliendo Trova porte aperte, l’applicazione restituisce l’intera lista delle porte aperte, anche quelle non standard.

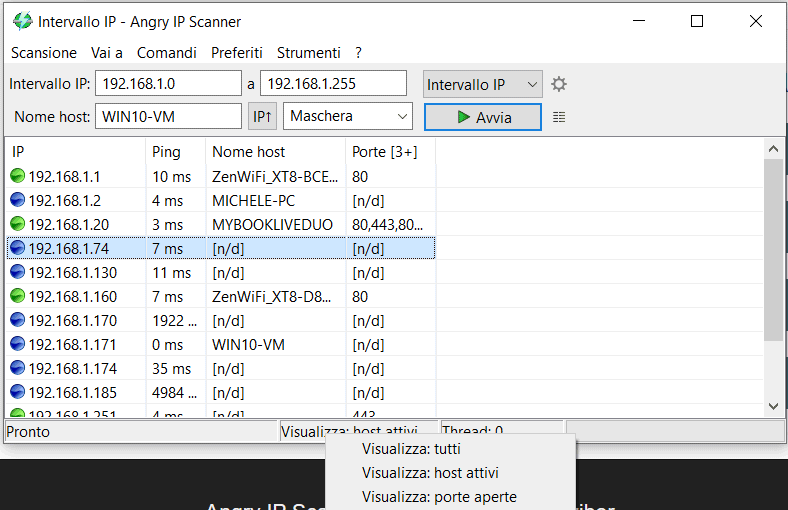

Visualizzazione degli host

A scansione della rete conclusa, si può cliccare sulla barra di stato di Angry IP Scanner e optare, ad esempio, per Visualizza host attivi oppure per Visualizza porte aperte al fine di ottenere, rispettivamente, solo la lista dei dispositivi che rispondono al ping e di quelli che invece hanno delle porte aperte.

Metodi ping: quali sono le differenze

Angry IP Scanner permette di scegliere tra diversi metodi ping, tutti selezionabili accedendo alle impostazioni quindi portandosi nella scheda Scansione.

- Windows ICMP: questo metodo utilizza il protocollo ICMP nativo per inviare richieste di ping agli host nella rete.

- Pacchetto UDP: trasmette pacchetti UDP (User Datagram Protocol) a una porta specifica su ciascun host.

- Testa porta TCP: utilizza una connessione TCP per verificare se ciascun host risulta attivo o meno. Angry IP Scanner tenta di stabilire una connessione TCP a una porta specifica sull’host.

- UDP+TCP combinato: combina entrambi i metodi UDP e TCP per determinare la disponibilità degli host.

- Java integrato: utilizza la libreria Java per inviare pacchetti ping agli host.

- ARP (LAN only): metodo specifico per le reti locali basato sull’utilizzo degli indirizzi MAC.

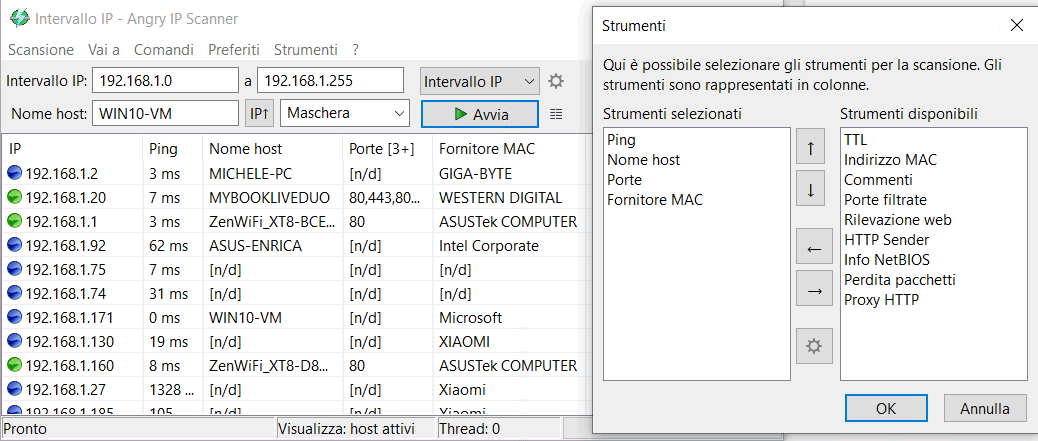

Angry IP Scanner non mostra la tipologia di ciascun dispositivo

Portandosi sul menu Strumenti quindi cliccando ancora la voce Strumenti, suggeriamo di selezionare la voce Fornitore MAC nel riquadro di destra (Strumenti disponibili) quindi cliccare la freccia che punta verso sinistra. In questo modo, la scansione con Angry IP Scanner restituisce anche il produttore della scheda di rete che equipaggia ciascun dispositivo in LAN. Così facendo, si hanno a disposizione altri indizi per risalire a colpo d’occhio all’identità di ciascun host collegato.

Il produttore della scheda di rete utilizzata su ciascun device è riconoscibile attraverso la semplice analisi dei primi tre ottetti che compongono il MAC address. Si tratta dell’identificativo univoco associato a ciascuna scheda di rete. Nell’elenco aggiornato da IEEE (Institute of Electrical and Electronics Engineers) figurano i primi tre blocchi del MAC address che individuano ogni produttore.

Diversamente rispetto alla già citata utilità Fing, Angry IP Scanner non si appoggia ad alcun database sul cloud e non è quindi in grado di stabilire la tipologia dei dispositivi. Non è quindi in grado di sopperire con informazioni accessorie quando alcune di esse non risultano recuperabili dai singoli host. Per risultati più precisi, suggeriamo comunque di optare per l’utilizzo del protocollo ARP (Address Resolution Protocol) come metodo ping. ARP è infatti un protocollo di servizio che opera al livello collegamento (link) della pila ISO/OSI mentre il comando ping standard, ad esempio quello di Windows, di macOS o di Linux, lavora a un livello più alto, quello di rete (IP).

/https://www.ilsoftware.it/app/uploads/2018/11/angry-ip-scanner-guida-scansione-ip.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/router.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/addio-google.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/https-certificati-digitali-tls-durata-ridotta.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/google-discover-desktop.jpg)