Alcune delle più diffuse tattiche tese a infettare i sistemi degli utenti Windows sono sempre più utilizzate anche per bersagliare i possessori di un sistema macOS.

Un gruppo di ricercatori ha infatti rilevato un’escalation di attacchi nel corso degli ultimi giorni: i criminali informatici stanno avviando pesanti campagne spam/phishing per indurre gli utenti ad aprire un allegato dannoso.

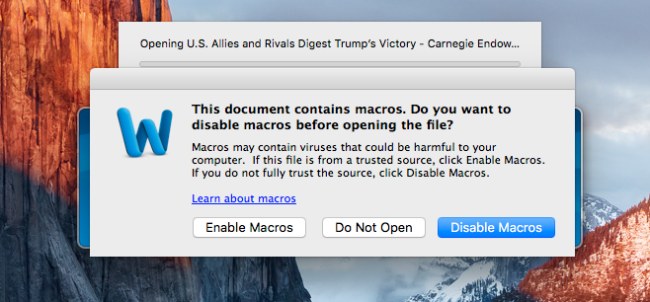

Il file che viene proposto è un documento Word contenente una macro che, se eseguita, provvede a scaricare e ad avviare codice nocivo prelevandolo da un server remoto.

Certo, Office avvisa l’utente ogniqualvolta apra un documento che ospita delle macro e prima di eseguirle chiede conferma all’utente.

Gli aggressori contano però sul fatto che una fetta di utenti faccia comunque clic sul pulsante per autorizzare l’avvio della macro.

A quel punto il danno sarà fatto perché il malware attiverà un modulo di keylogging (per registrare tutti i tasti premuti dall’utente ed estrapolare automaticamente username e password), monitorerà la webcam e ruberà i dati del browser.

Tutti i dettagli sul funzionamento dell’attacco sono illustrati a questo indirizzo.

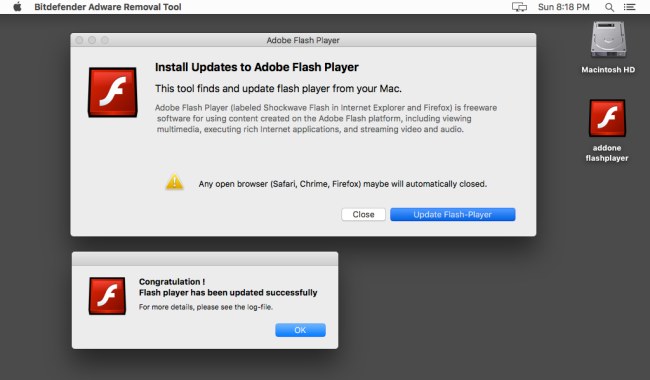

L’altra aggressione sferrata nei confronti degli utenti macOS ricalca un espediente usato, da anni, in Windows: visitando alcuni siti web viene proposto il download di una versione fasulla di Adobe Flash Player.

Installando tale falso aggiornamento, battezzato MacDownloader (vedere quest’analisi), il malware rastrellerà le credenziali memorizzate dall’utente nei browser e in diverse aree del sistema per poi andare alla ricerca di informazioni personali e dati riservati.

A distanza di molte ore dalla prima apparizione in Rete del codice dannoso, nessun motore antivirus era in grado di riconoscere la minaccia. Adesso, fortunatamente, il quadro è cambiato Un’ulteriore conferma di come un approccio al problema della sicurezza basato unicamente sull’impiego delle firme virali sia ormai anacronistico.

/https://www.ilsoftware.it/app/uploads/2023/05/img_15035.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/apple-vintage.jpeg)

/https://www.ilsoftware.it/app/uploads/2025/02/asahi-linux-perde-il-suo-fondatore.jpg)

/https://www.ilsoftware.it/app/uploads/2025/01/monitorare-prestazioni-macos-stats.jpg)

/https://www.ilsoftware.it/app/uploads/2025/01/apple-silicon-emulazione-windows-x86.jpg)