Un ricercatore autonomo, Chris Moberly, ha scoperto una vulnerabilità nel framework Snap, progettato e promosso da Canonical, che permette di acquisire i privilegi root sui sistemi Linux vulnerabili.

Snap è la ricetta di Canonical per la containerizzazione delle applicazioni: l’idea è quella di inserire in unico pacchetto facilmente trasportabile tutto il necessario per il corretto funzionamento di qualunque programma. I pacchetti Snap funzionano con tutte le principali distribuzioni Linux (Canonical ha creato l’app store Snapcraft che permette agli sviluppatori di caricare e rendere disponibili per l’installazione nuovi pacchetti Snap) ed è per questo motivo che il problema rilevato da Moberly risulta particolarmente grave e può quindi superare i confini di Ubuntu.

Diciamo subito che Canonical ha appena corretto la vulnerabilità scoperta in Snap dandone conferma in questo bollettino ufficiale, appena pubblicato.

Chiunque utilizzi una distribuzione Linux con framework Snap è comunque invitato ad aggiornare perché qualunque utente locale può acquisire i diritti root sulla macchina.

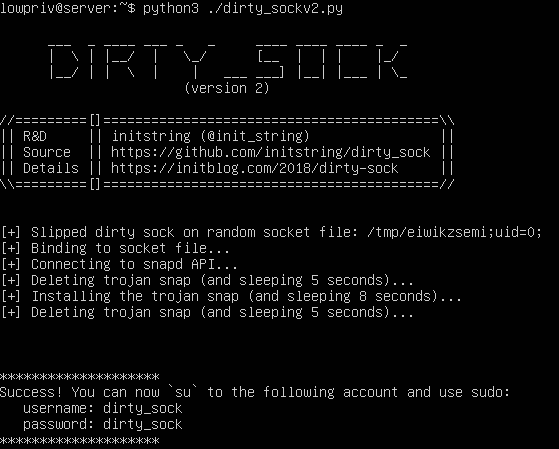

Le possibili modalità di attacco sono illustrate in questo post: Moberly spiega che viene fatto leva sulle API REST alterando ingegnosamente la struttura delle richieste inviate al framework Snap.

Le modalità di aggressione sono due: la prima necessita di una connessione Internet attiva e della creazione di un utente Snapcraft con la relativa chiave SSH; la seconda è ancora più semplice da sfruttare e sfrutta il sideloading delle app mediante l’utilizzo del flag devmode.

/https://www.ilsoftware.it/app/uploads/2023/05/img_18753.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/rootkit-linux-io_uring.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/emf-wii.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/download-ubuntu-25-04-novita.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/fedora-workstation-42.jpg)