Un gruppo di ricercatori dell’Università di Singapore ha battezzato BrakTooth quell’insieme di nuove vulnerabilità che stanno interessando l’implementazione dello stack Bluetooth in un ampio ventaglio di SoC realizzati da diversi produttori.

Secondo le prime stime potrebbero essere addirittura miliardi i dispositivi interessati dalle vulnerabilità di sicurezza appena venute a galla, dai device per l’Internet delle Cose (IoT), ai prodotti per l’elettronica di consumo fino ad arrivare alle apparecchiature industriali.

L’eventuale sfruttamento di BrakTooth può facilitare attacchi DoS (Denial-of-Service) ed esecuzione di codice arbitrario sui singoli dispositivi.

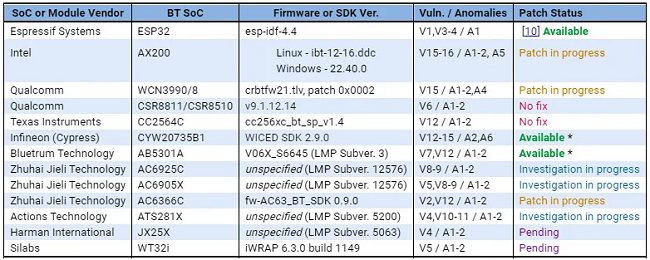

Tra i chip vulnerabili ci sono 13 moduli Bluetooth di produttori quali Intel, Qualcomm, Texas Instruments e Cypress.

Delle 16 vulnerabilità BrakTooth venute a galla, una di esse, tracciata con l’identificativo CVE-2021-28139, presenta un rischio maggiore rispetto alle altre perché permette l’esecuzione di codice arbitrario.

Essa colpisce i dispositivi basati su microcontrollore ESP32, un componente che si trova in numerosi prodotti IoT per l’automazione domestica e industriale.

I ricercatori hanno mostrato gli effetti dell’attacco modificando lo stato di un attuatore attraverso l’utilizzo di un pacchetto dati LMP Feature Response Extended.

I dispositivi che utilizzano il SoC AX200 di Intel e il SoC WCN3990 di Qualcomm sono vulnerabili ad attacchi DoS che impediscono il funzionamento dei device. L’aggressione va a buon fine inviando un pacchetto dati malformato.

L’elenco dei prodotti colpiti include anche computer portatili e desktop di Dell (Optiplex e Alienware), dispositivi Microsoft Surface (Go 2, Pro 7, Book 3) e smartphone (ad esempio Pocophone F1 e Oppo Reno 5G).

I produttori sono stati tempestivamente informati circa la presenza delle vulnerabilità BrakTooh ma solo alcuni di loro hanno rilasciato le patch correttive per neutralizzare eventuali attacchi.

/https://www.ilsoftware.it/app/uploads/2023/05/img_23454.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/brick-blocco-iphone-vulnerabilita.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/rootkit-linux-io_uring.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/redfish-server-AMI-vulnerabili.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/CVE-program-logo.jpg)