I principali quattro operatori di telefonia mobile degli Stati Uniti ossia AT&T, Verizon, T-Mobile e Sprint hanno appena presentato Project Verify, un sistema che permetterà l’autenticazione veloce degli utenti senza che le applicazioni installate sul proprio telefono debbano più richiedere l’inserimento di username e password. Tutto bellissimo? Nient’affatto, almeno secondo il nostro modesto parere.

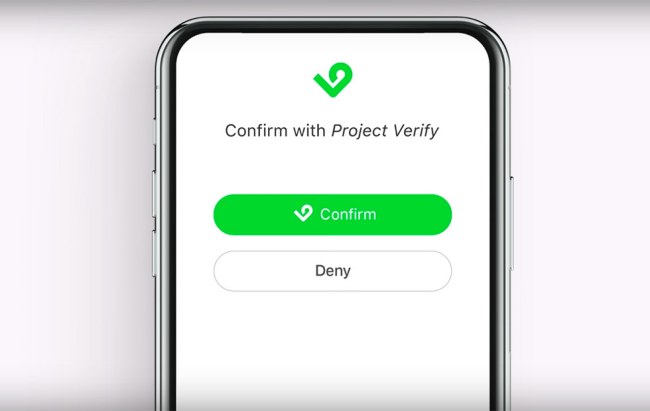

Innanzi tutto spieghiamo brevemente i principi di funzionamento di Project Verify: installando un’apposita applicazione sullo smartphone e toccando il pulsante Project Verify contenuto nella schermata di login di qualunque app che supporterà il nuovo sistema di autenticazione, saranno trasmessi dati univoci per attestare l’identità dell’utente (ad esempio il suo numero telefonico, l’indirizzo IP utilizzato, la posizione geografica, le caratteristiche del dispositivo mobile e così via).

È vero che non si dovranno inserire username e password ma l’utente acconsentirà al trasferimento di un buon numero di informazioni, alcune delle quali considerabili come dato personale.

C’è un problema di fondo: un operatore di telecomunicazioni dovrebbe svolgere bene il suo ruolo, non diventare una sorta di intermediario per attestare l’identità di un utente, suo cliente. Vi pare davvero una buona idea fare sì che i provider possano raccogliere dati che possono identificare in maniera univoca l’utente?

Perché questo è ciò che fa l’applicazione Project Verify.

AT&T, Verizon, T-Mobile e Sprint si stanno accordando perché Project Verify sia preinstallata su tutti i dispositivi mobili commercializzati dai quattro operatori. Ed è ovvio che Project Verify potrebbe accogliere il favore di molti store online che accettando questa nuova modalità di autenticazione potranno a loro volta migliorare le vendite registrando informazioni preziose.

Nicholas Weaver, ricercatore presso l’International Computer Science Institute critica Project Verify sostenendo che potrebbe addirittura rendere più semplici i furti d’identità. Inoltre, come si può dare fiducia agli operatori in un Paese in cui i provider sono autorizzati a vendere a terzi la cronologia di navigazione dei singoli utenti (Navigare anonimi senza che neppure il provider possa monitorare i siti visitati)?

La semplicità – o forse superficialità – con cui sarà possibile autenticarsi permette a chiunque abbia la disponibilità fisica dell’altrui smartphone di impersonificare l’altro soggetto. Di fatto l’unica barriera contro simili aggressioni resterebbe solo il codice PIN, la sequenza grafica o l’impronta digitale – nel migliore dei casi – configurati per sbloccare il telefono. Troppo poco. Troppi rischi.

/https://www.ilsoftware.it/app/uploads/2023/05/img_17966.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/brick-blocco-iphone-vulnerabilita.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/agcom-filtro-bloccare-spam-telefonico.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/wp_drafter_475604.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/flux_image_475352_1744787408.jpeg)