Durante la conferenza Blackhat Europe, in corso di svolgimento a Londra, è stato presentato il nuovo servizio di analisi malware SNDBOX.

Esso utilizza l’intelligenza artificiale e un ambiente virtualizzato per effettuare un’analisi statica e dinamica dei campioni software da esaminare.

Per adesso completamente gratuito SNDBOX consente a chiunque di inviare qualunque genere di file per sottoporlo ad analisi.

Non si tratta di un anti malware tradizionale, bensì di un’applicazione web che rappresenta l’evoluzione di un noto servizio online qual è VirusTotal.

Se si nutrissero dei dubbi sull'”identità” di un file, sarà possibile inviarlo a SNDBOX. Il servizio consente infatti di esaminare il software dannoso in tempo reale e riconoscere qualunque tipo di malware, anche quando fosse appena apparso in rete non risultasse ancora conosciuto ai vari produttori di anti malware.

SNDBOX non installa nulla a livello di sistema operativo ed evita che l’utente possa esporsi a rischi inutili. Il file oggetto di analisi viene infatti caricato sul cloud e qui analizzato, senza caricare nulla sul sistema client.

Uno strumento come SNDBOX può essere considerato un ottimo alleato da affiancare alla soluzione per la protezione in tempo reale. Quando quest’ultima non mostrasse alcun avviso ma si avessero dubbi sul contenuto di un file, sarà possibile trasmetterlo a SNDBOX per svolgere un’analisi approfondita.

Durante la fase di invio è possibile configurare diverse opzioni per decidere se il campione trasmesso debba essere mantenuto privato oppure possa essere condiviso con gli altri utenti del servizio.

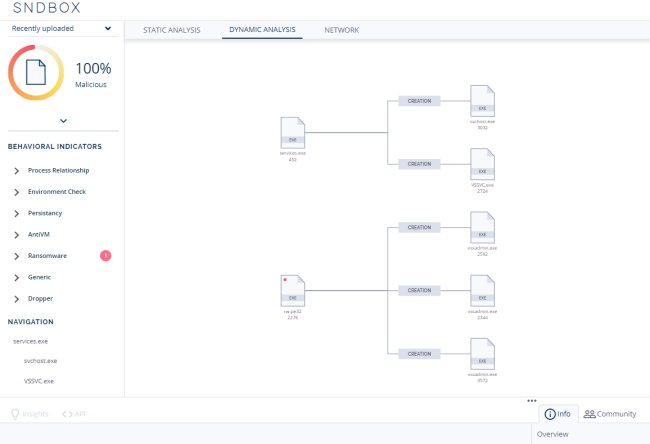

Al termine della scansione del file, SNDBOX mostrerà un resoconto finale suddividendo le informazioni in tre aree: Static Analysis, Dynamic Analysis e Network.

Il tool simula l’apertura del file in un ambiente virtuale così come se fosse un normale utente a compiere tale operazione e registra tutti i file e i processi creati o eseguiti, così come le modifiche apportate al registro di sistema di Windows, le chiamate API e le richieste WMI.

Gli algoritmi di intelligenza artificiale implementati in SNDBOX aiutano a comprendere meglio il comportamento tenuto dal file e ad accertare se possa trattarsi di un software malevolo o meno: è evidente che l’utilizzo di particolari exploit o la modifica di aree sensibili di Windows rappresentano indizi certi circa la natura malevola di un elemento software.

Nella sezione Network è possibile trovare la lista di connessioni verso server remoti che il file oggetto di analisi stabilisce mentre è in esecuzione (nella colonna Service è indicata, per ogni collegamento, la tipologia di dato che è stato scambiato).

SNDBOX utilizza anche Suricata IDS per rilevare pattern sospetti ed elementi correlabili a trasferimenti dati potenzialmente pericolosi.

Nell’articolo Sicurezza informatica, come difendersi dalle minacce più moderne in ufficio e in azienda abbiamo pubblicato una serie di consigli utili per difendere dati personali e informazioni riservate da ogni genere di minaccia, comprese le più moderne e aggressive.

/https://www.ilsoftware.it/app/uploads/2023/05/img_18405.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/avg-coppia-utilizzo-pc.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/AVG-AntiVirus-Business-Edition.jpg)

/https://www.ilsoftware.it/app/uploads/2025/03/persona-tastiera-pc.jpg)

/https://www.ilsoftware.it/app/uploads/2025/03/donna-con-computer-in-giardino.jpg)