Nei giorni scorsi ci è capitata una cosa strana. Un account Microsoft non risultava più accessibile via IMAP da client di posta. In questi casi la prima operazione da fare consiste nel controllare, previo login da browser Web, il contenuto della pagina Guarda quando e dove hai usato il tuo account: in questo modo si possono verificare gli accessi effettuati da qualunque dispositivo e con qualsiasi connessione.

Come altri fornitori anche Microsoft controlla da quali dispositivi e da quali segmenti di indirizzi IP l’utente usa tipicamente collegarsi al suo account. Tant’è vero che la pagina citata in precedenza mostra il device utilizzato, l’indirizzo IP pubblico assegnato al dispositivo o comunque al router, la locazione geografica approssimativa e altre informazioni utili. Tra di esse spicca anche Tipo di sessione: nella colonna corrispondente Microsoft indica le operazioni che sono state effettuate sull’account.

Nel caso dell’account citato in apertura, la pagina Guarda quando e dove hai usato il tuo account riportava molteplici operazioni di Sincronizzazione automatica da un indirizzo IP statunitense. La Sincronizzazione automatica, spiega Microsoft, viene attivata “quando si connette l’account Microsoft a un’app o a un servizio che gestisce messaggi email. (…) È possibile che la stessa attività di sincronizzazione automatica venga visualizzata a intervalli di tempo regolari“.

Il problema è che l’accesso alla posta in arrivo era stato automaticamente bloccato avendo Microsoft rilevato un’attività insolita.

Come si vede nell’immagine, l’attività insolita corrispondeva appunto agli accessi da parte dell’indirizzo IP statunitense.

Per sicurezza la prima cosa da fare è cambiare la password associata all’account ma in questo caso, anche cambiando la password, le segnalazioni di attività insolite proseguivano. Esse coincidevano con i tentativi di accesso da client di posta.

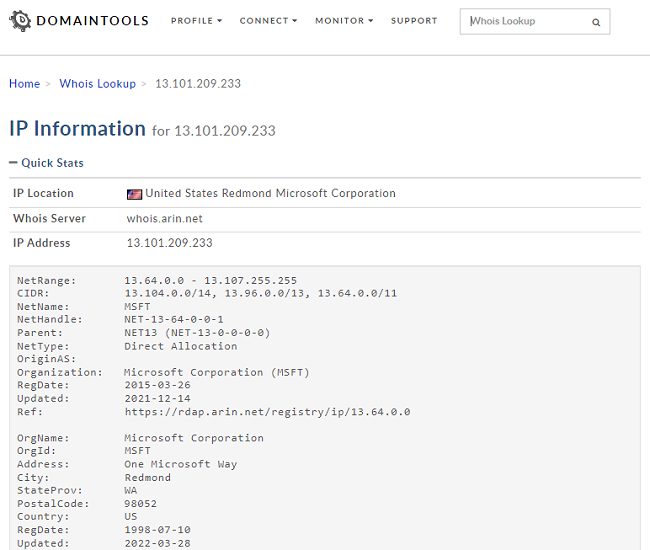

Utilizzando il servizio WHOIS è possibile verificare a chi appartiene uno specifico indirizzo IP. Nel caso di specie è immediato accertare che l’IP pubblico fa parte della rete Microsoft.

Verificando il registro contenuto nella pagina Guarda quando e dove hai usato il tuo account abbiamo potuto verificare che fino agli ultimi giorni di giugno 2022 le operazioni di Sincronizzazione automatica avvenivano dall’IP pubblico (statico) assegnato al nostro router, successivamente i tentativi di sincronizzazione da client email venivano gestiti usando l’IP Microsoft. Eppure non abbiamo modificato l’impostazione del server IMAP.

Per superare il problema abbiamo semplicemente modificato il server IMAP imap-mail.outlook.com nelle impostazioni del client email sostituendolo con outlook.office365.com (senza cambiare ovviamente username e password nelle proprietà dell’account di posta lato client).

Risultato? Le segnalazioni di attività anomala che persistevano anche dopo il cambio password sono sparite.

Come “prova del nove” è bastato utilizzare di nuovo imap-mail.outlook.com come server di posta in arrivo: le indicazioni di attività anomala sono tornate a essere visualizzate.

Non è dato sapere perché impostando quest’ultimo server IMAP si sia presentato il problema descritto ma ci è sembrato utile segnalare che la soluzione che permette di sbloccare la posta in arrivo è davvero molto semplice da applicare.

Sebbene il messaggio di attività insolita potesse far pensare a qualche tentativo di accesso non autorizzato, qualche rapido controllo ha permesso di capire la natura della problematica sgombrando il campo da ogni dubbio.

/https://www.ilsoftware.it/app/uploads/2023/05/img_24782.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/CVE-program-logo.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/tycoon-2fa.jpeg)

/https://www.ilsoftware.it/app/uploads/2025/04/wp_drafter_475164.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/surfshark-vpn.jpg)