I ransomware non hanno certo bisogno di presentazioni: sono malware che una volta in esecuzione sul sistema della vittima provvedono a crittografare i file personali degli utenti usando un algoritmo “forte” e una chiave che viene mantenuta segreta. Alle vittime dell’attacco viene quindi richiesto un riscatto in denaro per poter decodificare e quindi recuperare tutti i file sottoposti a cifratura.

I ricercatori di Splunk hanno condotto una serie di esperimenti (circa 400 test) mettendo alla prova 10 varianti di ransomware piuttosto diffusi per stabilire quanto velocemente criptano i file e valutare quanto sia fattibile rispondere a un’aggressione mentre essa è in corso.

Ogni ransomware effettua una scansione del contenuto delle cartelle memorizzate sul sistema, seleziona gli obiettivi migliori e comincia a crittografare i dati.

Durante le prove sono state utilizzate 4 diverse configurazioni di sistemi di prova in modo da misurare il comportamento dei vari ransomware durante la codifica dei dati a seconda dell’hardware utilizzato.

“Abbiamo creato quattro diversi profili di potenziali vittime usando sia sistemi operativi Windows 10 che Windows Server 2019, ciascuno con due diverse specifiche prestazionali“, spiega Splunk nel report appena diffuso.

Durante questi test i ricercatori hanno valutato la velocità nel cifrare quasi 100.000 file per un totale di 53 GB utilizzando vari strumenti come il sistema di monitoraggio nativo di Windows, le statistiche di Windows Perfmon, Microsoft Sysmon, Zeek e stoQ.

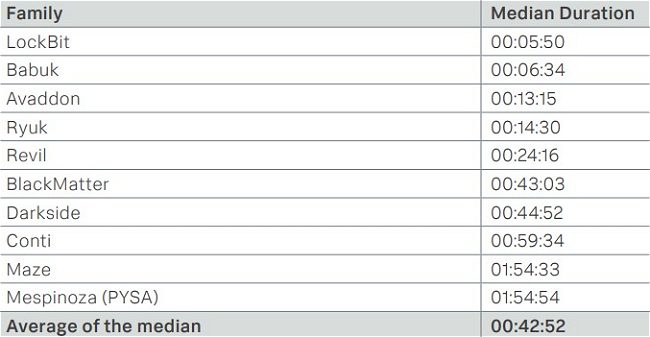

In conclusione i ricercatori hanno stabilito la velocità media con cui ogni ransomware ha crittografato i dati degli utenti. Tenendo presente il volume di dati indicato – quindi circa 53 GB – i ransomware hanno mediamente impiegato 43 minuti per concludere l’operazione.

Come si vede nell’immagine, alcuni ransomware hanno evidenziato “prestazioni” molto diverse rispetto al valore medio.

Il “vincitore”, quindi anche il ransomware più veloce a raggiungere il suo obiettivo è stato LockBit che ha fatto segnare una media di 5 minuti e 50 secondi. La variante più veloce di LockBit ha criptato 25.000 file al minuto.

Gli autori di LockBit si sono effettivamente vantati per molto tempo di aver realizzato il ransomware più veloce nel criptare i file pubblicando i loro benchmark. Le affermazioni vengono adesso confermate dai test condotti da Splunk.

Tra i più lenti ci sono Conti, che ha avuto bisogno di quasi un’ora per crittografare i 54 GB di dati di prova, mentre Maze e PYSA hanno finito la loro losca attività in quasi 2 ore.

Il test mette bene in evidenza il fatto che è molto difficile reagire in tempo a un’infezione ransomware quando il danno è già stato prodotto ovvero dopo che il malware è andato in esecuzione. Le difese contro componenti dannosi come i ransomware dovrebbero attivarsi nelle fasi precedenti: in un altro articolo abbiamo visto come nasce un attacco informatico e quando diventa un problema.

/https://www.ilsoftware.it/app/uploads/2023/05/img_24300.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/surfshark-vpn-compleanno.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/rootkit-linux-io_uring.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/wp_drafter_476256.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/flux_image_476217_1745479064.jpeg)