L’antimalware integrato in Windows 10 e Windows 11 non è più quello di una volta. Da brutto anatroccolo – lento, pesante, inefficace, esposto al problema dei falsi positivi – Microsoft Defender (ex Windows Defender) si è trasformato (quasi) in un cigno.

Non può ovviamente accontentare le esigenze di tutti anche perché, a nostro avviso, la sua interfaccia e le possibilità di personalizzazione offerte agli utenti possono e devono ancora essere migliorate ma nel complesso il giudizio è incoraggiante.

Per evitare di subire l’ennesima verifica da parte dell’Antitrust, Microsoft ha infatti sviluppato apposite API (Application Programming Interface) che permettono agli sviluppatori di antimalware di disporre la disattivazione di Microsoft Defender e la configurazione del proprio prodotto come soluzione per la sicurezza predefinita sul sistema in uso.

Grazie a una combinazione di un buon motore di scansione basato sulle firme virali, all’analisi comportamentale e alla protezione cloud Microsoft Defender è in grado di rilevare e neutralizzare sia le minacce che circolano da tempo sia quelle apparse da poco sullo scenario mondiale. È inoltre in grado di riconoscere e bloccare attacchi zero-day estendendo la sua linea di difesa alla navigazione sul Web e alla consultazione delle email.

Microsoft Defender può rallentare l’installazione di alcune tra le più popolari applicazioni e dovrebbe essere temporaneamente disattivato, ad esempio, come abbiamo dimostrato in altri nostri articoli, quando si lavora su file WIM/ESD contenenti l’immagine di Windows.

A parte questi “nei” Microsoft Defender è mediamente più veloce rispetto agli altri prodotti sul mercato quando effettua una scansione all’avvio delle applicazioni più diffuse o scaricando i file più richiesti. Di fatto quasi irrilevanti i ritardi che Microsoft Defender introduce nelle operazioni di copia dei file in locale e in rete.

Come ottimizzare Microsoft Defender

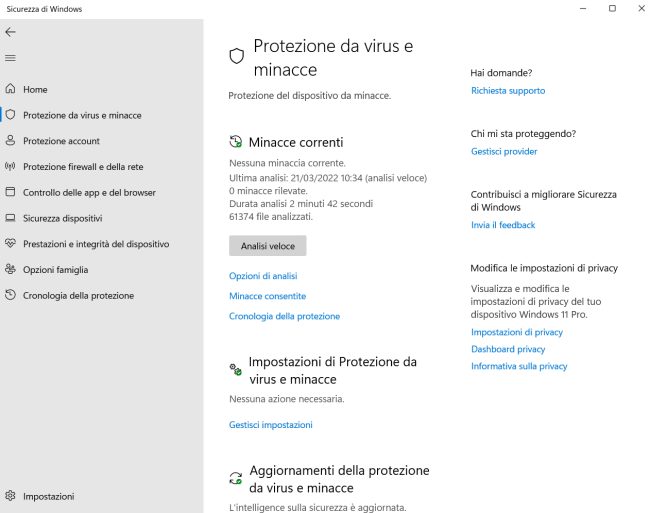

Sia in Windows 10 che in Windows 11 la configurazione di Microsoft Defender si riduce alle impostazioni presenti nella finestra Sicurezza di Windows.

In particolare, digitando Sicurezza di Windows nella casella di ricerca del sistema operativo quindi selezionando Protezione da virus e minacce si può avviare una scansione del sistema su richiesta, escludere dall’analisi alcune cartelle, attivare la protezione antiransomware (Accesso alle cartelle controllato), visualizzare la cronologia della protezione (rilevamenti), scegliere se inviare o meno file che potrebbero essere utili a Microsoft per migliorare le difese dell’antimalware.

Le varie impostazioni si trovano nella sezione Gestisci impostazioni e in Gestisci protezione ransomware.

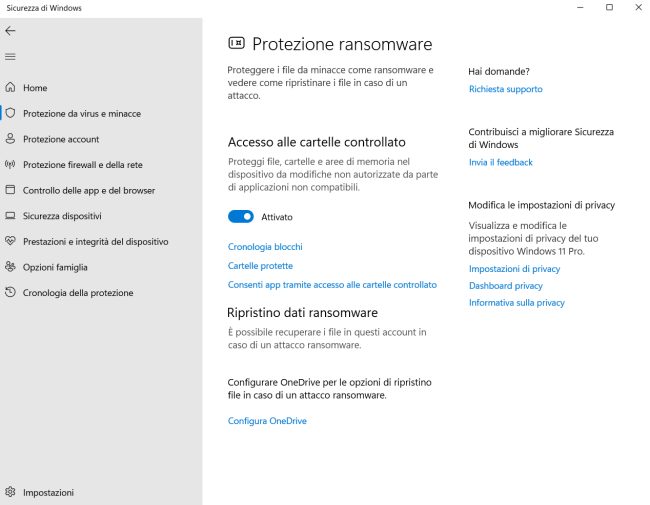

La difesa antiransomware è piuttosto basica: se attivata Microsoft Defender protegge in scrittura il contenuto di tutte le cartelle di sistema. L’utente può comunque personalizzare tale elenco.

Tutte le app che provassero ad applicare modifiche su tali cartelle o addirittura a crittografarne il contenuto vengono bloccate: Defender permette di configurare una white list per decidere quali app sono autorizzate a scrivere nelle varie cartelle.

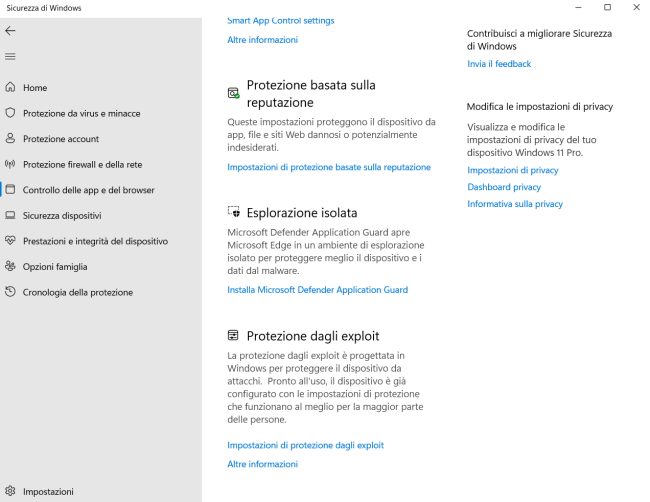

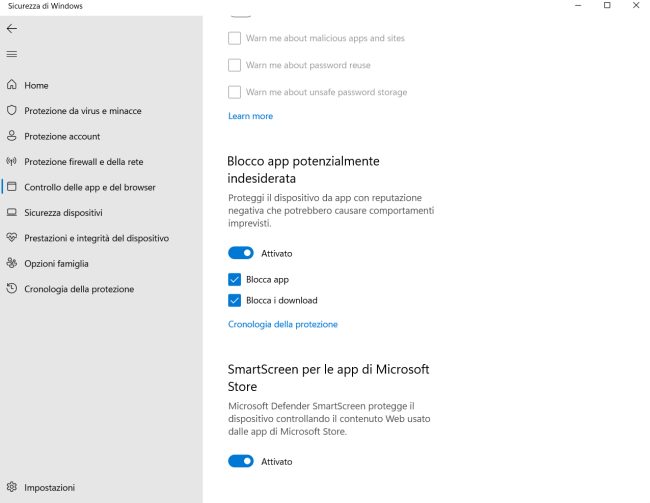

Con un clic su Controllo delle app e del browser è possibile accedere alle impostazioni di Microsoft Defender che permettono di bloccare applicazioni e siti web potenzialmente pericolosi o con una bassa reputazione.

Il Blocco app potenzialmente indesiderata evita il download e l’utilizzo di applicazioni che ospitano componenti software che possono rappresentare un problema per la privacy degli utenti.

A parte le poche regolazioni che si trovano nell’interfaccia di Windows, di base Microsoft Defender non offre grandi margini di personalizzazione. In realtà “dietro le quinte” si cela un ampio ventaglio di configurazioni che consentono di ottimizzare Microsoft Defender.

Per migliorare Microsoft Defender ed estenderne ulteriormente le abilità di scansione antimalware esistono vari programmi di terze parti, compatibili sia con Windows 10 che con Windows 11: non fanno altro che applicare alcune modifiche a livello del registro di sistema o usando PowerShell per ottimizzare il comportamento del software. Tutte le modifiche sono supportate da Microsoft e sono descritte nella documentazione pubblicata sul Web dall’azienda di Redmond.

Tra le applicazioni migliori in assoluto per ottimizzare Microsoft Defender c’è DefenderUI: nasce con lo slogan “Microsoft Defender è fantastico; l’abbiamo reso incredibile“.

DefenderUI necessita di installazione sul sistema: dopo aver configurato Microsoft Defender come si vuole, tuttavia, DefenderUI può essere disinstallato perché le modifiche resteranno applicate. Per ripristinare la configurazione predefinita di Microsoft Defender o applicare ulteriori interventi basterà installare e avviare di nuovo DefenderUI.

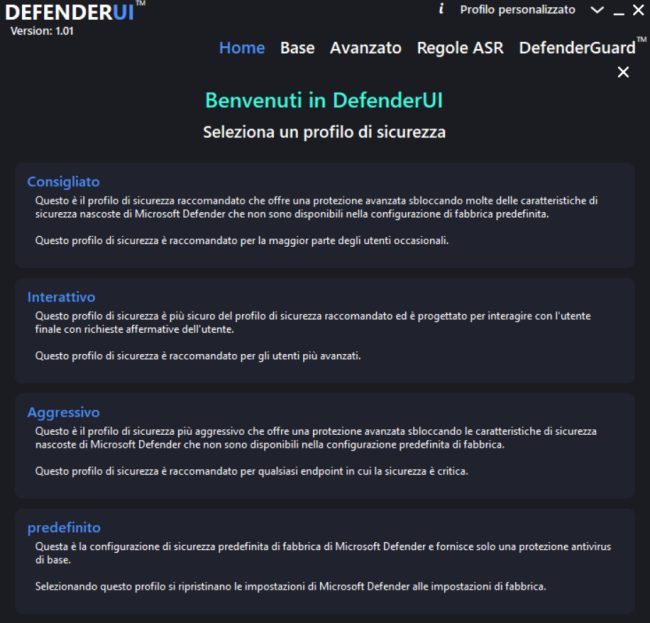

DefenderUI si chiama così perché di fatto è una UI (user interface) per Microsoft Defender: da un unico pannello di controllo si può accedere alle preferenze avanzate del software. Il profilo “Predefinito” corrisponde alla configurazione di default di Microsoft Defender: essa fornisce soltanto una protezione di base.

Optando per il profilo “Consigliato” si possono sbloccare tante caratteristiche di sicurezza nascoste di Microsoft Defender che non sono disponibili nella configurazione predefinita.

Mentre con profilo “Consigliato” Microsoft Defender “parlerà poco” nel senso che ridurrà al minimo i messaggi mostrati all’utente bloccando tutte le minacce, con “Interattivo” l’utente viene chiamato in causa per indicare all’antimalware come di volta in volta deve comportarsi. Di solito il profilo “Interattivo” non è adatto per chi non è molto esperto e per tutti coloro che sarebbero in difficoltà ad assumere una decisione di carattere tecnico-informatico.

Il profilo “Aggressivo” offre una protezione avanzata sbloccando le caratteristiche di sicurezza di Microsoft Defender considerate più evolute e, allo stesso tempo, meno permissive. Pagando lo scotto di qualche applicazione che potrebbe non funzionare più correttamente, questo profilo è utile soprattutto su quei sistemi (endpoint) in cui l’aspetto della sicurezza è critico.

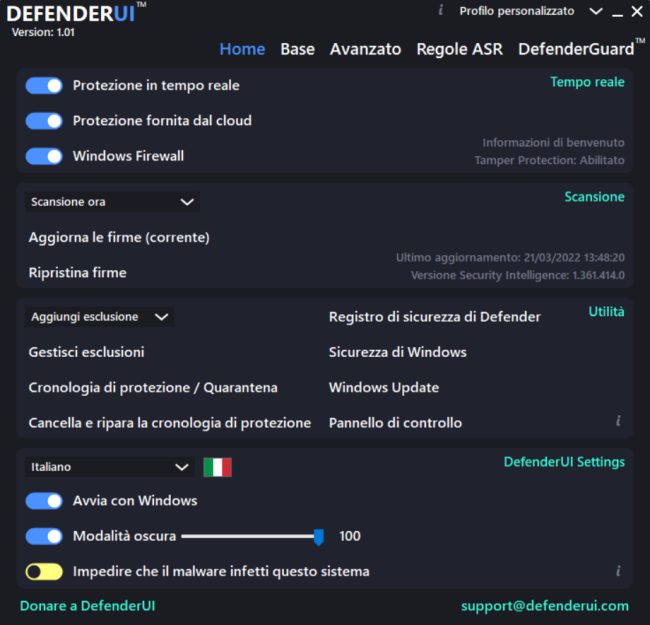

Il nome del profilo scelto per Microsoft Defender apparirà in alto a destra nella barra del titolo di DefenderUI: effettuando anche la minima variazione sulle impostazioni del profilo comparirà “Profilo personalizzato“.

Cliccando sulla “i” a sinistra del profilo scelto si può far comparire la schermata per la scelta del profilo di sicurezza preferito.

Nella scheda Home di DefenderUI c’è veramente poco o nulla da fare: la protezione in tempo reale e quella basata sul cloud sono entrambe abilitate e così devono restare.

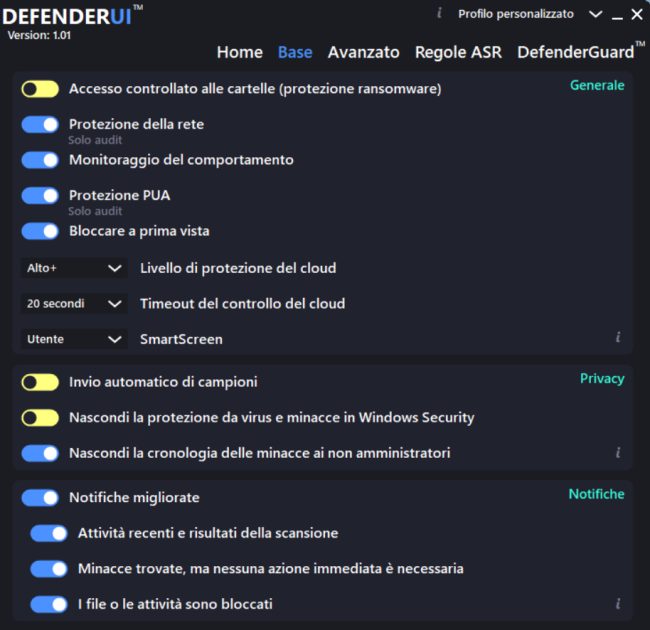

Il contenuto della scheda Base è decisamente più interessante: l’opzione Protezione della rete evita che l’utente o le singole applicazioni possano accedere a nomi a dominio e indirizzi IP collegabili a siti che ospitano malware o che svolgono attività truffaldine.

Le indicazioni Solo audit in corrispondenza di Protezione della rete e di Protezione PUA sono “spente” (colore grigio) perché diversamente Microsoft Defender si limiterebbe a rilevare le minacce (annotandone anche nella cronologia della protezione e nel registro degli eventi) senza bloccarle.

L’opzione Bloccare a prima vista fa in modo che Microsoft Defender blocchi le minacce di nuova generazione entro pochi istanti. Quando Microsoft Defender incontra un file sospetto interroga il suo sistema di protezione cloud che usa l’euristica, il machine learning e l’analisi automatica per determinare se gli elementi siano dannosi.

Con Alto+ in corrispondenza di Livello di protezione del cloud Microsoft Defender usa misure di protezione aggiuntive che possono rallentare un po’ il dispositivo ma che consentono di avvantaggiarsi della difesa migliore.

Al di sopra di Alto+ c’è solamente Fiducia zero: in ottemperanza al concetto di zero trust Microsoft Defender blocca sempre tutti i file eseguibili sconosciuti.

Per evitare l’invio automatico di campioni di file sui server Microsoft si può eventualmente disattivare l’opzione Invio automatico di campioni.

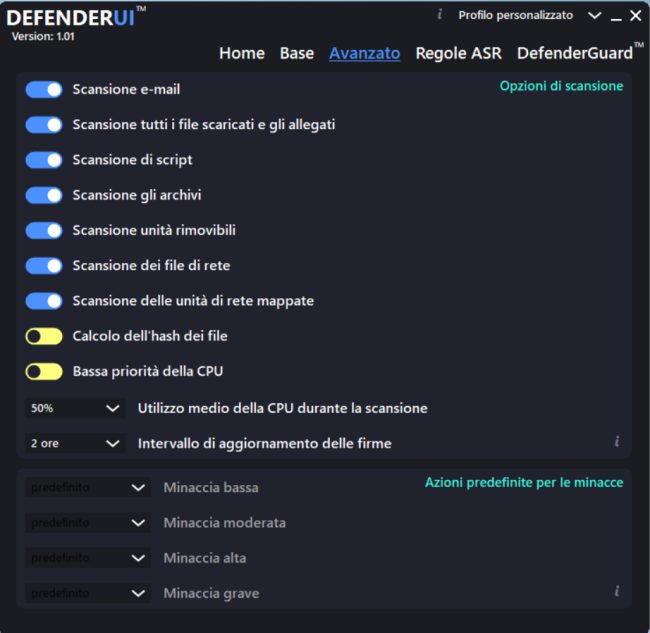

Cliccando su Avanzato, come si vede, Microsoft Defender viene configurato per effettuare la scansione delle email, degli allegati e di tutti i file scaricati, di script, archivi, unità rimovibili, file di rete e unità di rete mappate.

L’antimalware viene configurato in maniera tale che non occupi più del 50% delle risorse della CPU ma se si dovessero notare rallentamenti è possibile abbassare questo valore.

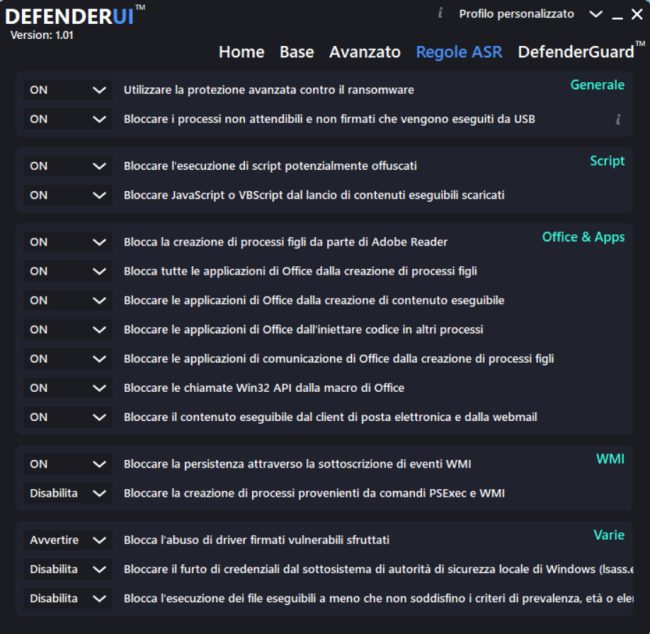

Particolarmente utili ed efficaci le regole ASR (Attack Surface Reduction) elencate nell’omonima scheda: si tratta di impostazioni avanzate che contribuiscono a ridurre, spesso in modo determinante, la superficie d’attacco limitando comportamenti rischiosi e aiutando così a proteggere il singolo sistema e l’intera organizzazione nel caso in cui la macchina fosse collegate a una rete aziendale.

Le varie policy sono autoesplicative e si traducono in misure evolute per proteggere contro i ransomware, per bloccare processi non attendibili e non firmati eseguiti da supporti USB, per evitare il caricamento di script offuscati o che a loro volta richiamano eseguibili, per impedire attività che scaturiscono da documenti Office e PDF oppure da eventi WMI/PSExec.

Come detto, configurando Microsoft Defender con uno dei profili presentati da DefenderUI si ha la possibilità di migliorare il comportamento dell’antimalware e renderlo ancora più efficace ed efficiente.

Anche se dopo l’uso si volesse mantenere installato DefenderUI non è necessario che l’applicazione resti in esecuzione: per impostazione predefinita rimane caricata in memoria e la sua icona viene mostrata nella traybar. Cliccando con il tasto destro sull’icona di DefenderUI quindi su Uscire da DefenderUI si chiuderà solamente il programma per ottimizzare il funzionamento di Microsoft Defender ma tutte le personalizzazioni applicate rimarranno in uso.

/https://www.ilsoftware.it/app/uploads/2023/05/img_24287.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/wp_drafter_475511.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/amazon-blink-outdoor-2025.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/ragazza-usa-smartphone.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/CVE-program-logo.jpg)