Quando si naviga sul Web e si scambiano dati con server remoti fortunatamente viene in genere utilizzato il protocollo HTTPS: significa che tutti i dati inviati e ricevuti in rete vengono crittografati e non possono essere mai monitorati, letti né modificati da parte di terzi (i cosiddetti attacchi man-in-the-middle o MITM non sono possibili).

Utilizzando software di sniffing dei pacchetti dati le terze parti possono sapere soltanto che ci sono in corso una o più comunicazioni HTTPS da e verso il dispositivo dell’utente ma non è possibile accedere al loro contenuto.

Di fatto completata la migrazione a HTTPS della maggior parte dei siti Web è però rimasta un'”area grigia”: la risoluzione dei nomi a dominio via DNS di norma avviene in chiaro senza quindi utilizzare alcuna forma di protezione crittografica.

Soggetti terzi, usando le soluzioni di packet sniffing menzionate in precedenza, possono ad esempio stabilire quali siti sta visitando un utente.

DNS over HTTPS (DoH) è un protocollo nato per proteggere la privacy degli utenti: utilizzando server DNS che supportano DoH anche le richieste di risoluzione dei nomi a dominio (e le relative risposte) viaggiano in chiaro sulla rete impedendo qualunque attività di monitoraggio.

Se DoH è uno strumento che viene accolto positivamente dagli utenti finali lo stesso non si può dire per alcune realtà aziendali e per certi provider di telecomunicazioni (soprattutto stranieri) che fanno business anche rilevando quali siti vengono visitati dagli abbonati.

Il supporto di DoH da parte dei principali browser web è stato messo in passato sotto accusa da parte di numerosi soggetti e diversi provider USA (che utilizzano i dati di navigazione degli utenti per finalità di marketing) hanno presentato un esposto presso il Congresso degli Stati Uniti al quale Mozilla ha risposto duramente.

Se, come dicevamo in precedenza, diversi browser hanno già abbracciato il supporto per DNS over HTTPS e ne permettono l’utilizzo direttamente dalla rispettiva interfaccia, finora Windows non aveva ancora permesso l’attivazione di DoH a livello di sistema operativo.

Come attivare DoH in Windows 11

Windows 11 è stata la prima versione del sistema operativo Microsoft a permettere l’attivazione di DoH a livello di sistema.

Ciò significa che configurando un server DNS che supporta DoH e attivando la crittografia, tutte le richieste di risoluzione dei nomi a dominio vengono cifrate indipendentemente dalla configurazione dei singoli browser installati.

Inoltre, attivando DoH sul sistema vengono crittografate anche le richieste DNS inviate in rete da qualsiasi altra applicazione installata.

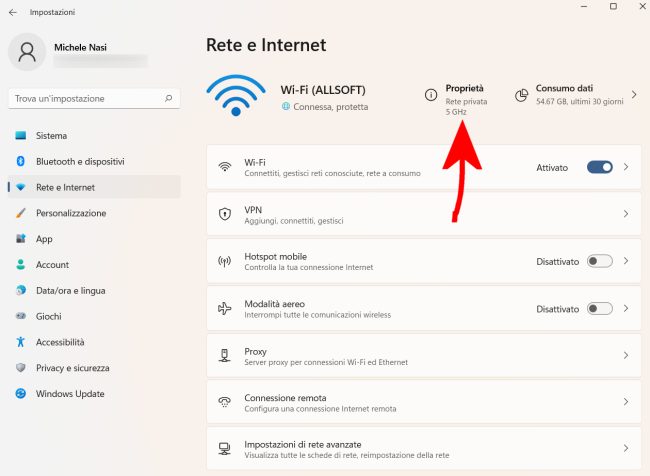

Per attivare DoH in Windows 11 basta premere Windows+I quindi cliccare su Rete e Internet nella colonna di sinistra e infine su Proprietà indipendentemente dal fatto che si utilizzi una connessione WiFi o un collegamento Ethernet (cavo).

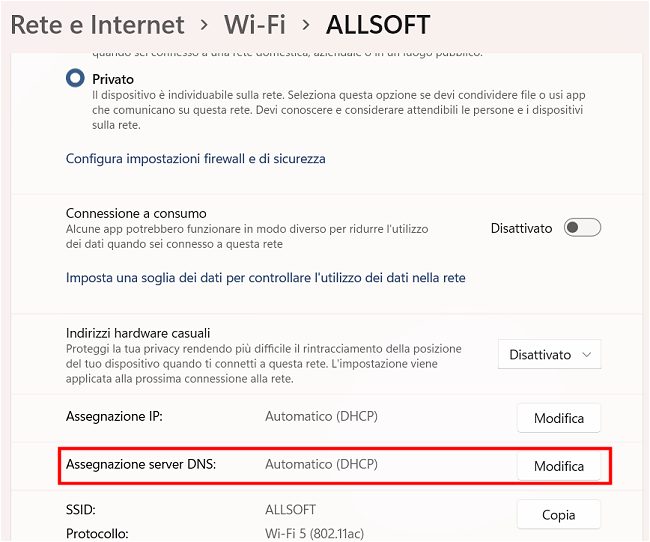

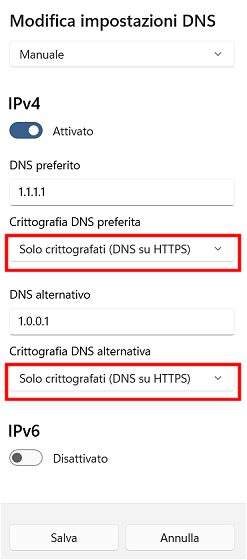

Scorrendo il contenuto della finestra e cliccando su Modifica accanto ad Assegnazione DNS si deve selezionare Manuale quindi attivare IPv4 o IPv6 a seconda che si utilizzi un server DNS con supporto DoH usando un indirizzo IPv4 o IPv6.

Nei campi DNS preferito e DNS alternativo si devono digitare gli indirizzi dei server DNS prescelti.

Entrambi i menu a tendina Crittografia DNS alternativa e Crittografia DNS alternativa devono essere impostati su Solo crittografati (DNS su HTTPS).

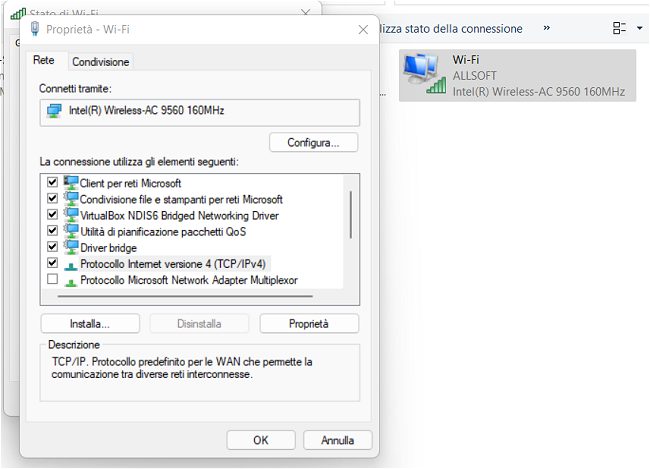

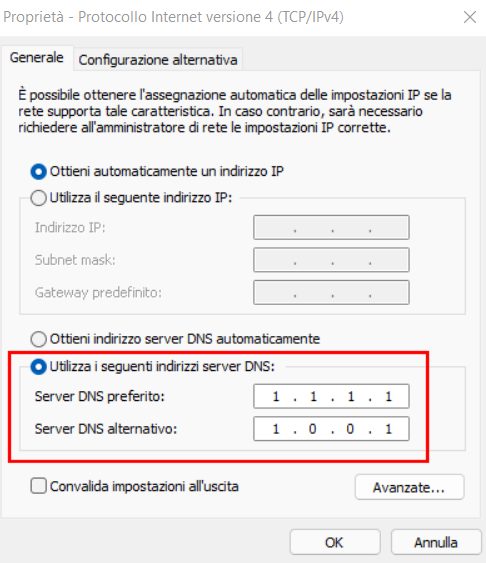

Su alcuni sistemi il menu a tendina per la scelta della crittografia non compare. Per risolvere in questi casi si deve premere Windows+R, digitare ncpa.cpl quindi cliccare due volte sull’interfaccia di rete WiFi o Ethernet in uso.

Cliccando il pulsante Proprietà si deve selezionare Protocollo Internet versione 4 (TCP/IPv4) oppure Protocollo Internet versione 6 (TCP/IPv6) quindi premere ancora Proprietà.

Dopo aver selezionato Utilizza i seguenti indirizzi server DNS si dovranno indicare gli IP dei server DNS con supporto DoH nelle caselle Server DNS preferito e Server DNS alternativo. Nell’esempio si sono impostati i server DNS di Cloudflare.

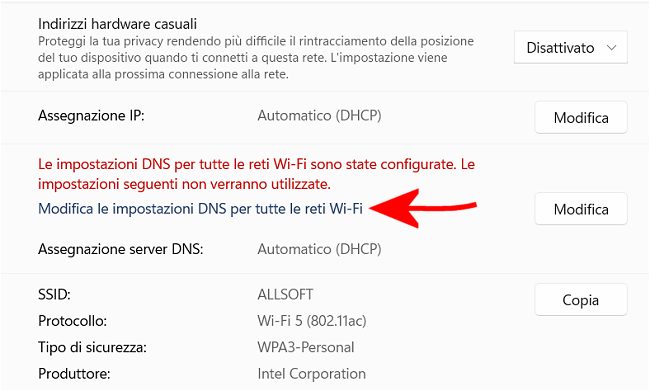

Dopo aver fatto clic su OK, Chiudi, Chiudi si deve premere di nuovo Windows+I, selezionare Rete e Internet e fare di nuovo clic su Proprietà in alto.

Questa volta la finestra Rete e Internet mostrerà il messaggio in rosso “Le impostazioni DNS per tutte le reti WiFi sono state configurate. Le impostazioni seguenti non verranno utilizzate“.

Cliccando su Modifica le impostazioni DNS per tutte le reti WiFi quindi su Modifica accanto ad Assegnazione server DNS si potrà finalmente scegliere Solo crittografati (DNS su HTTPS) sia in corrispondenza del DNS preferito che del DNS alternativo così come visto in precedenza.

Windows 11 contiene un elenco dei server DNS che supportano DoH

Windows non è al momento in grado di verificare se un server DNS supporta effettivamente DoH: è possibile che in futuro venga aggiunta quest’abilità che per il momento non è prevista.

Il sistema operativo Microsoft contiene comunque un elenco degli indirizzi pubblici IPv4 e IPv6 dei server DNS che hanno il supporto DoH.

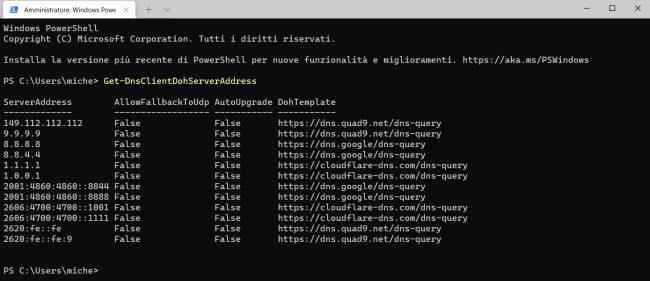

Per verificarlo basta aprire una finestra di PowerShell: premere Windows+X quindi scegliere Windows PowerShell in Windows 10 oppure Terminale Windows in Windows 11.

Digitando Get-DnsClientDohServerAddress si ottiene la lista dei server DNS con supporto DoH che Windows conosce.

Aprendo una finestra PowerShell con i diritti di amministratore e lanciando il comando seguente si possono eventualmente aggiungere alla lista altri server DNS DoH:

Nota sull’attivazione di DoH in Windows 10

In passato Microsoft aveva confermato l’arrivo di DoH con il lancio di Windows 10 21H2. In realtà, almeno sulla base dei test che abbiamo effettuato partendo dall’immagine ISO pubblicata sui server Microsoft, Windows 10 21H2 ancora non permette di attivare DoH attraverso la sua interfaccia.

Neppure la modifica da prompt dei comandi aperto con i diritti di amministratore (valida nelle versioni Windows Insider build 19628 e successive) permette di forzare l’attivazione di DoH in Windows 10 21H2 (reg add HKLM\SYSTEM\CurrentControlSet\Services\Dnscache\Parameters /v EnableAutoDoh /t REG_DWORD /d 2).

/https://www.ilsoftware.it/app/uploads/2023/05/img_23789.jpg)

/https://www.ilsoftware.it/app/uploads/2024/10/flyby11-forza-aggiornamento-windows-11.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/enclavi-vbs-windows.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/errore-0x80070643-winre.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/perche-barra-applicazioni-windows-11-inamovibile.jpg)