Ogni volta che si scarica un file dalla rete, qualunque sia lo strumento utilizzato per farlo (software di messaggistica istantanea, browser, client di posta elettronica, applicazioni per la condivisione di file,…) Windows aggiunge un attributo o flag chiamato Zone.Identifier indicandone l’origine.

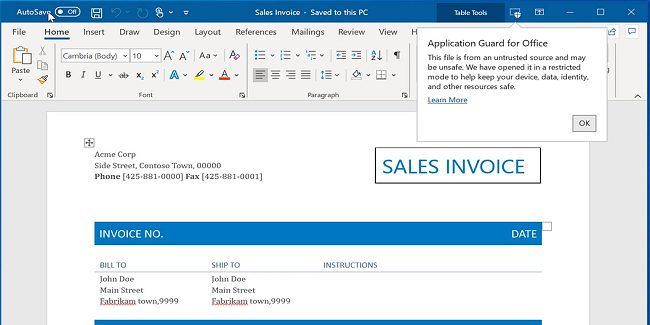

Quando si prova ad aprire con i programmi della suite Microsoft Office un file contenente tale attributo, l’utente viene informato dei rischi che si potrebbero correre.

Come abbiamo visto nell’articolo Allegati pericolosi e malware nei documenti Office: come inizia l’infezione, i file nei formati Word ed Excel continuano a essere uno degli strumenti preferiti dai criminali informatici per la diffusione dei ransomware: Ransomware: cos’è, come proteggersi e recuperare i file cifrati.

Se infatti un utente acconsentisse ad esempio all’esecuzione delle macro eventualmente presenti nei file ricevuti da fonti sconosciute, potrebbero essere scaricati e installati componenti dannosi tra i quali pericolose minacce come i ransomware.

Microsoft ha confermato di aver esteso la nuova funzionalità Application Guard per Office (“Protezione applicazione per Office”, in italiano) a tutti gli utenti di Microsoft 365 in possesso di un’adeguata licenza.

Presentata a questo indirizzo, Application Guard per Office è un meccanismo di difesa che sfrutta la tecnologia di virtualizzazione Hyper-V per isolare documenti potenzialmente inaffidabili.

Già in passato Windows Defender Application Guard consentiva di aprire le pagine del browser (Edge, Chrome e Firefox) in un ambiente isolato dal resto del sistema operativo: Windows Defender Application Guard isola le pagine web anche in Chrome e Firefox.

Application Guard per Office utilizza un approccio molto simile consentendo l’apertura documenti che provengono dalla rete Internet all’interno di “mini-sandbox” completamente separate dal resto del sistema.

In questo modo, anche se l’utente dovesse aprire un documento malevolo contenente ad esempio delle macro che dispongono il caricamento di un ransomware, tale componente non potrà fare danni perché la sua libertà d’azione sarà ridotta ai confini della sandbox.

Il ransomware verrebbe caricato ed eseguito all’interno dell'”ambiente containerizzato” senza alcuna visibilità od opportunità di accesso sul sistema ospitante (host).

Microsoft sottolinea che per autorizzare un documento ad accedere a una risorsa memorizzata in locale (un altro file, un’immagine,…), la protezione posta da Application Guard per Office dovrà essere disattivata dopo essersi accertati della bontà del documento stesso.

Application Guard per Office è compatibile con Word, Excel e PowerPoint (Microsoft 365) ma risulta disattivato per impostazione predefinita.

Gli amministratori di sistema, inoltre, possono distribuire Application Guard per Office sulle singole macchine che usano Windows 10 Enterprise versione 2004 (20H1) o successiva con il pacchetto di sicurezza KB4571756 già installato.

Le istruzioni per distribuire e attivare Application Guard per Office sulle configurazioni compatibili sono pubblicate in questa pagina di supporto.

/https://www.ilsoftware.it/app/uploads/2023/05/img_21026.jpg)

/https://www.ilsoftware.it/app/uploads/2023/06/blocco-outlook-microsoft-365.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/office-2016-crash-patch.jpg)

/https://www.ilsoftware.it/app/uploads/2025/02/installazione-office-microsoft-365-gratuito.jpg)

/https://www.ilsoftware.it/app/uploads/2025/03/startup-boost-precaricamento-office.jpg)